应用层DDoS攻击与传统的DDoS攻击有着很大不同。传统的DDoS攻击通过向攻击目标发起大流量并发式访问造成服务不可用,系统瘫痪,这种方式比较容易被识破,且市场上已经有成熟的应对方案。而近年来兴起的应用层DDoS攻击流量则会伪装成正常的流量,甚至和正常业务一样,绕过防御设备,造成企业服务器不可用,业务卡顿等,对防御方造成很大困扰。

阿里云安全运营中心对疫情期间的应用层DDoS攻击事件做了深入分析,希望给企业提升防御水位提供参考。

疫情期间攻击量级持续高位

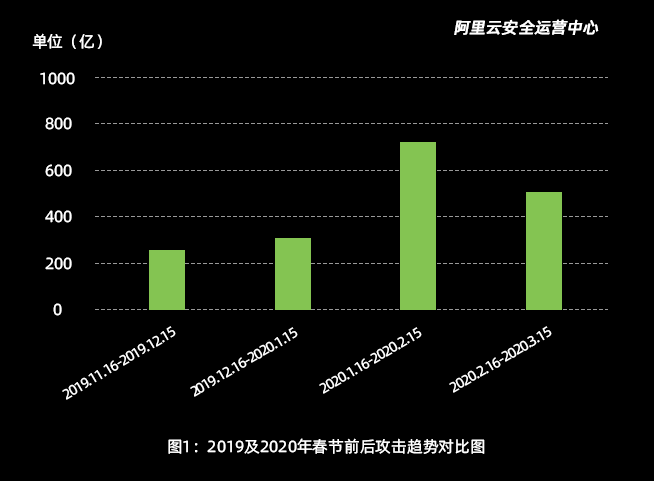

这次疫情爆发在春节期间,2020年1-3月份抗击疫情期间应用层DDoS攻击量持续处于高位。尤其是1月中旬到2月中旬疫情最严重时期,攻击量与春节前期相比,有了明显大幅提升。从图1可以看出,攻击者在抗击疫情期间“趁虚而入”,试图从中获利。

游戏、医疗和在线教育行业成全新重点目标

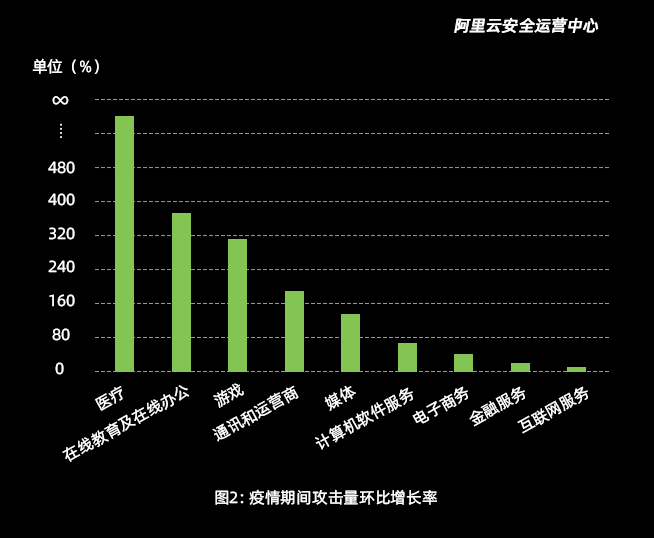

据阿里云安全运营中心统计分析发现,2020年1月16日到3月15日疫情期间,应用层DDoS攻击环比增长幅度排名前三的分别为医疗、在线教育及在线办公、游戏三大行业,如图2所示。

在这期间,医疗、在线教育及在线办公得到了前所未有的关注,大量资源开始投入到这两大行业中。由于黑客逐利属性的驱使,使得这两大行业也成为重点攻击对象。同时不难看出,疫情期间,大家闭门在家,可选的娱乐活动有限,使得游戏行业异常火爆,也因此使得游戏行业受攻击数量环比增长超过300%。

主要攻击来源演变为代理、感染肉鸡、云平台服务器

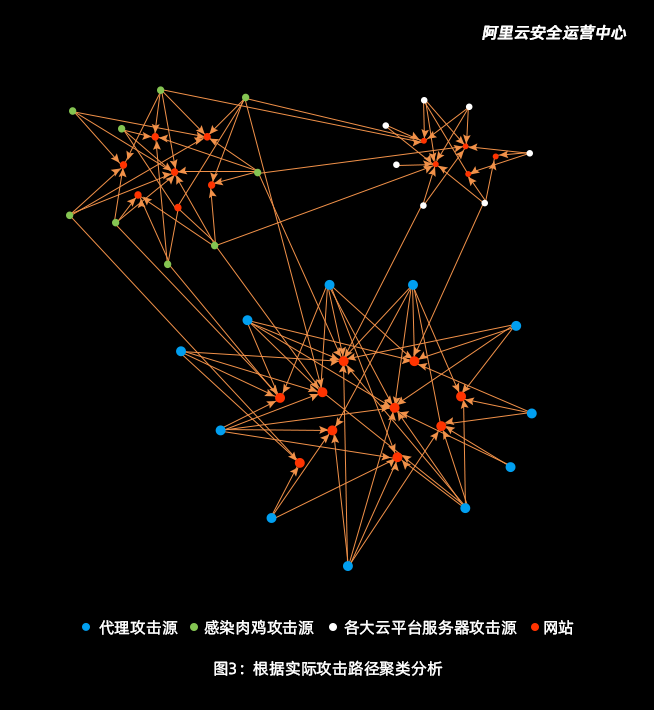

通过对疫情期间数百起应用层DDoS攻击事件及数亿次攻击请求做图聚类分析发现,攻击来源主要分为三类:代理、感染肉鸡、各大云平台服务器,且单次攻击的攻击来源类型单一,如图3所示。

从图3可以发现,单次攻击通常利用单一攻击来源发起攻击,交叉使用不同攻击源发起的攻击数量较少。举例来说,如果一次攻击利用了代理作为攻击源,那就几乎不再同时利用感染肉鸡或云平台服务器发起攻击。

不同攻击类型特点不同,企业需要做好相应的防御措施

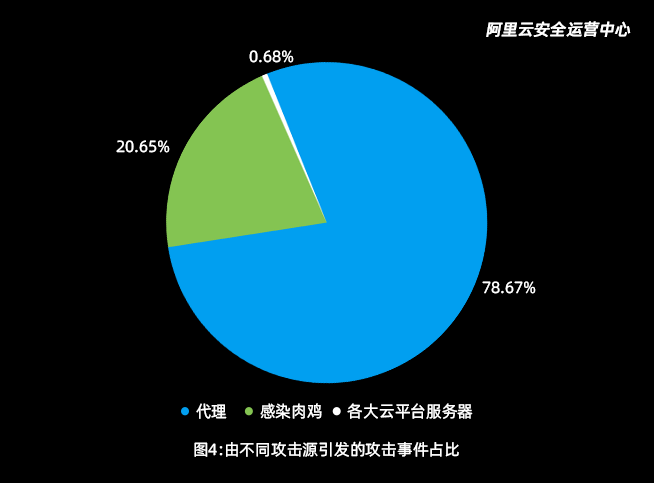

通过不同攻击源发起攻击的次数占比分别为,代理攻击源占比78.6%,感染肉鸡攻击占比20.65%,各大云平台服务器攻击占比0.68%。如图4所示。

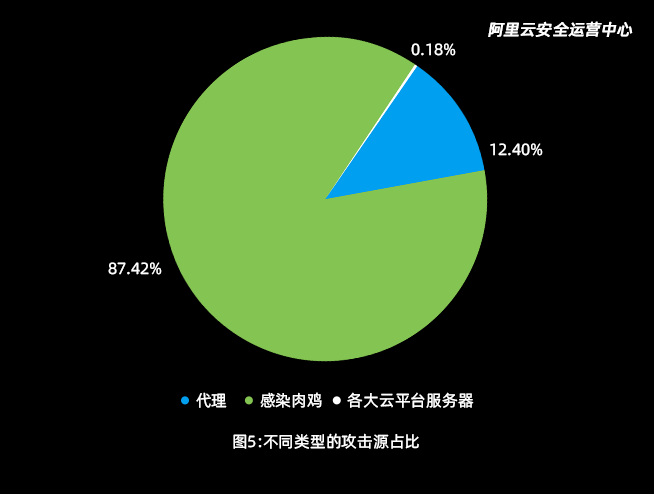

不同类型的攻击源占比分别为,代理攻击用到的攻击源占比为12.40%,感染肉鸡攻击用到的攻击源占比为87.42%,各大云平台服务器攻击用到的攻击源占比0.18%。如图5所示。

对图4图5综合分析,我们可以看出:

1)代理攻击已成为常态,企业需要足够重视

代理攻击在所有攻击事件中占比最高,而攻击源个数仅占12.40%。对攻击者而言,此类攻击源性价比最高,攻击IP易获得且成本低廉,用于攻击时攻击性能较好,所以成为攻击中的主力军。

对企业而言,我们建议在放行业务相关代理的基础上,对无需使用代理访问的网站封禁代理,可在防御中起到“四两拨千斤”的效果。

2)感染肉鸡攻击源分散,企业应动态调整防御策略

通过感染肉鸡发起的攻击事件占比为20.65%,但攻击源个数最多,占比达87.42%。这类攻击的攻击源极为分散,且对应IP往往为宽带/基站出口IP。对攻击者而言,此类攻击源在线情况并不稳定,单个攻击源攻击性能一般。

对于这类攻击源发起的攻击,不建议企业采用IP粒度的防御方式。感染肉鸡对应的IP往往是宽带/基站出口IP,背后的正常用户很多,封禁一个历史攻击IP的代价有可能是阻止成百上千的潜在用户正常访问。

更进一步来讲,感染肉鸡的IP变化较快,设备位置的变化以及运营商的IP动态分配机制都会改变它们的IP,从而容易绕过封禁。

防护此类攻击,需要基于正常业务请求特性,事前封禁不可能出现的请求特征,如纯APP业务可封禁来自PC端的请求;或事中基于正常业务请求及攻击请求的差异性,动态地调整策略。

3)借云平台发起攻击量明显降低

借助各大云平台服务器发起的攻击事件占比最少,仅为0.68%,且攻击源个数仅为0.18%。这得益于各大云平台针对DDoS攻击做了严格管控,也造成攻击者使用此类攻击源攻击的固定成本较高。

因此,我们建议如果发现攻击源IP来自少数几个C段,且正常情况下很少有该IP段的请求来访问,可以考虑将其封禁,避免潜在的恶意请求。

安全建议

基于上述分析,针对如何防御应用层DDoS攻击,我们给出如下建议:

1. 拉黑历史攻击IP有风险,添加需谨慎

拉黑先前攻击中出现过的攻击源是较为常见的事后防御加固手段,当遭遇攻击来自代理或各大云平台服务器时,这一做法确实对后续的攻击在一定程度上有免疫效果。然而,倘若遇上的是感染肉鸡发起的攻击,那封禁历史攻击IP的做法就是“杀敌一万,自损三千”了。因此,拉黑历史攻击IP前要先对攻击源类型加以区分,避免风险。

2.仅限制访问频率高的IP,防御效果有限

拉黑高频请求的IP是最传统的事中防御手段,在攻击源个数较少时,这样的做法是非常有效的。然而,上述三大类攻击中任何一类,哪怕是攻击源占比最小的各大云平台服务器,观测到的攻击源数量都在万量级。这意味着,即使防御策略严苛到每秒每个IP只放行一个请求,每秒总计会有上万的请求涌向网站,绝大多数中小网站的服务器也是无法承受的。因此,要完全压制攻击,需要打出组合拳:事前尽可能封禁不可能出现的请求来源及请求特征;事中基于攻击与正常业务的差异动态精细化调整防御策略。频次策略只能起到辅助防御的作用。