您有三台主机,分别为物理机foudation0.example.com,及两台kvm虚拟机分别为desktop0.example.com(172.25.0.10/24)及system0.example.com(172.25.0.11/24)。两台虚拟机网路和主机名已经配置好,均位于foudation0.example.com(172.25.0.0./24)域中。您的所有题目要求都将在两台虚拟机上完成。您可以通过物理机ssh登录到两台虚拟机上进行操作。您没有物理机的root用户的任何权限,请不要修改任何物理机上的文件和配置,物理机为普通用户自动登录。

考试服务器为classroom.example.com(172.25.254.254/16),考试环境网络为example.com,所属网段172.25.0.0/16,还有一个mytest.domain.com域,所属网段172.17.10.0/24,此网段为拒绝访问网段。

注意:

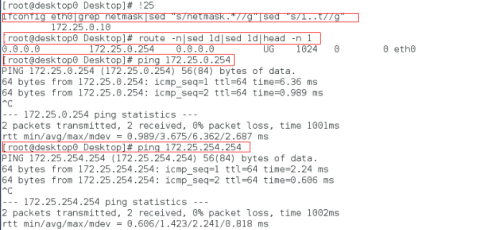

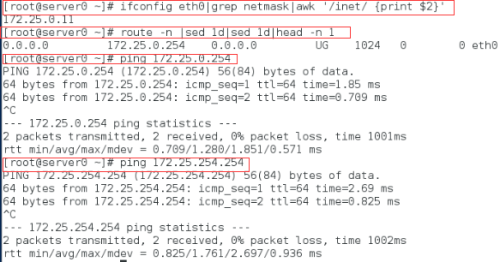

在服务器和客户端上,执行下面划红线的几个命令,可以正常显示server0和desktop0的ip地址,测试到网关和相应的classroom主机是通的即可,这样就没必要进到server0或者desktop0里重新设置ip地址

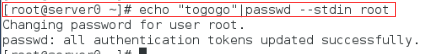

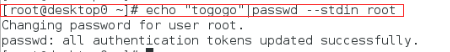

1、在Desktop0和Server0主机上默认的root密码为redhat,请将其改为togogo。

在Server0和Desktop0上分别执行下图划红线处的命令

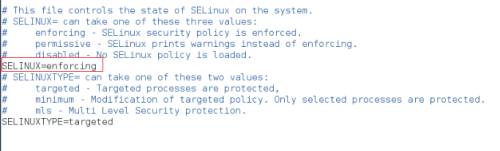

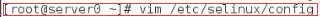

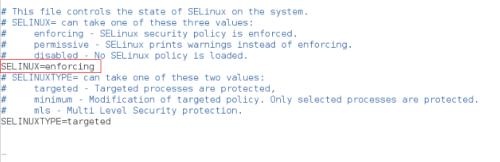

2、在Desktop0和Server0上selinux状态未知,请将其设置为enforcing状态。

在Server0和Desktop0上执行vim /etc/selinux/config命令,把SELIUNX的状态改为enforcing,如下图所示:

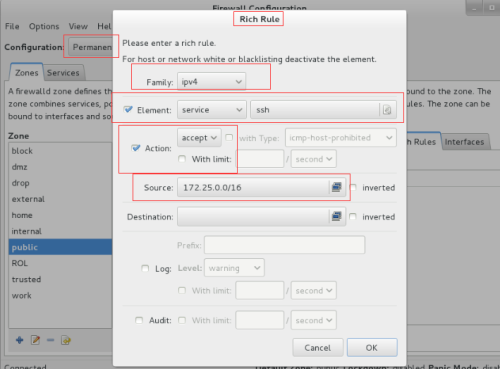

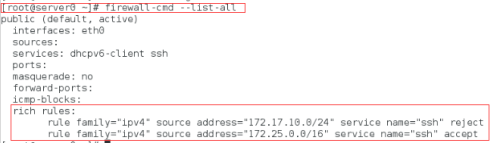

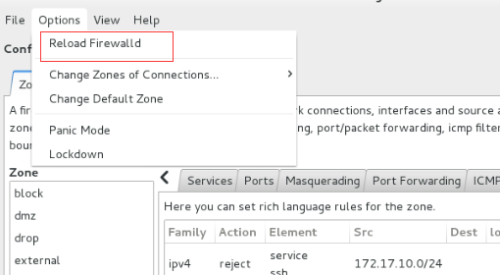

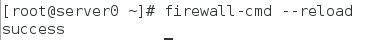

3、在Desktop0和Server0上分别设置防火墙规则,针对SSH:

a)允许example.com的域对Desktop0和Server0进行SSH

这里就以Server0为例,Desktop0上操作的方式是一样的,具体的命令和添加后的效果如下图红框所示:

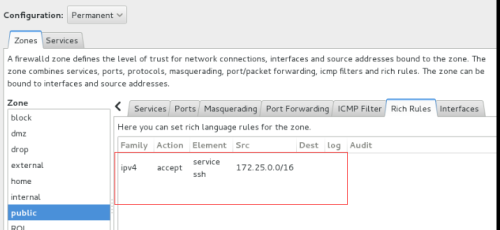

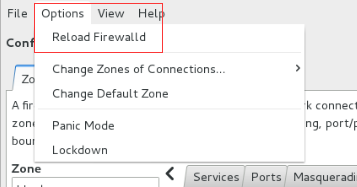

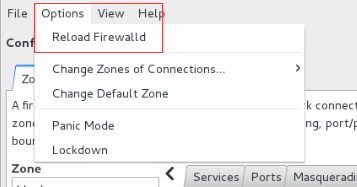

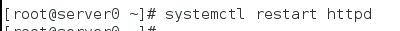

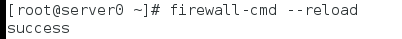

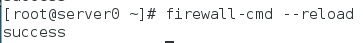

配置完重新加载下防火墙

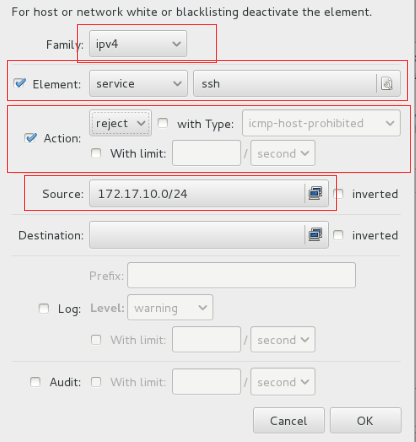

b)禁止mytest.domain.com的域对Desktop0和Server0进行SSH

配置完重新加载下防火墙

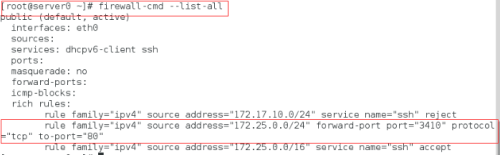

检查下配置的防火墙规则是否生效

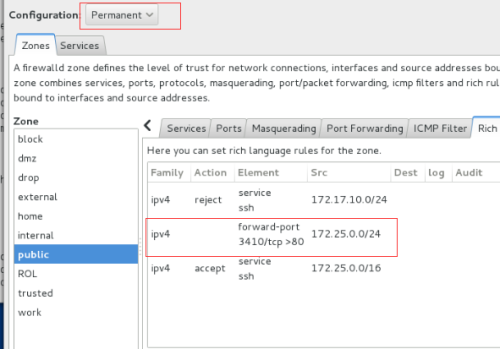

可以看到端口转发规则已经生效

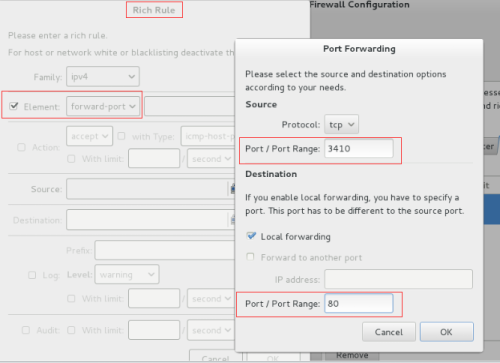

4、在Desktop0和Server0上设置端口转发,将从foundation0.example.com域(172.25.0.0/24)发来的对本机3410端口的访问请求转发到本地80端口

这里就以Server0为例,Desktop0上操作的方式是一样的,具体的命令和添加后的效果如下图红框所示:

配置完重新加载下防火墙

检查下配置的防火墙规则是否生效

可以看到端口转发规则已经生效

5、在Desktop0上给ens7设置静态ipv4和ipv6地址:

a) ipv4 address : 192.168.0.100/24

b) ipv6 address :fddb:fe2a:ab1e::c0a8:65/64 gateway: fddb:fe2a:ab1e::c0a8:00fe/64

6、在Server0上做端口绑定,使用team0将ens7和ens8接口绑定

a)要求在任意一个成员接口down的情况下team0口保持正常使用。

b)ipv4和ipv6地址配置如下

ipv4 address : 192.168.0.101/24

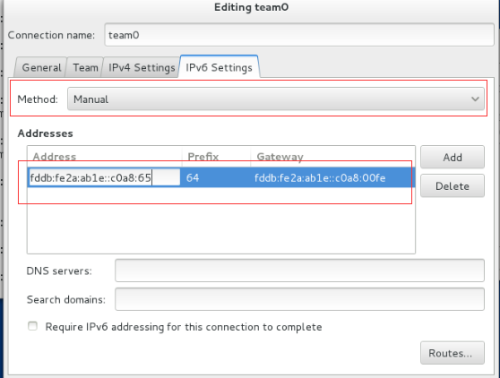

ipv6 address : fddb:fe2a:ab1e::c0a8:65/64 gateway : fddb:fe2a:ab1e::c0a8:00fe/64

注意:因为5、6两题的环境都是差不多的,所以我这里只做第6题了。

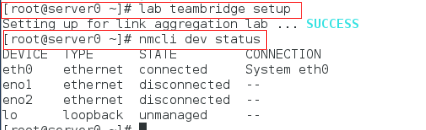

先执行lab teambridge setup命令安装两块网卡,然后查看设备状态,可以看到新安装的两块网卡,eno1和eno2

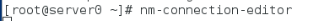

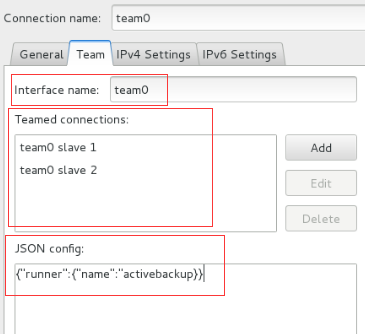

执行nm-connection-editor命令,打开网卡编辑页面,添加方框里所示的几项

添加team0上的两块网卡,并做team的策略

配置IPV4

配置IPV6

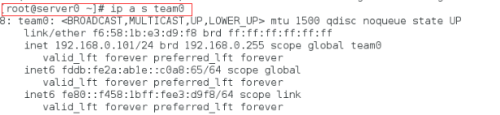

查看配置的team0

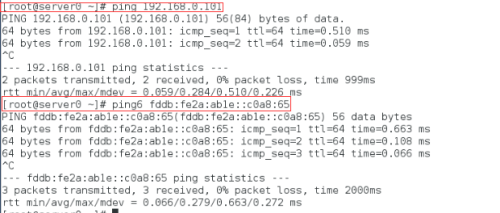

ping检测IPV4和IPV6都是通的,说明配置正常

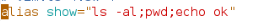

7、在Server0上自定义一个命令,要求开机所有用户登陆后执行show等同于执行”ls -al;pwd;echo ok”

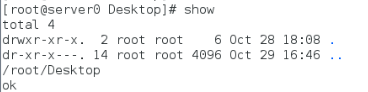

8、在Server0上建立一个null client的电子邮件服务,要求将收到的邮件路由到smtp0.example.com上。只处理Server0本地用户的邮件,所有发送的邮件发送方的后缀皆为desktop0.example.com。给Sderver0本地用户student发送邮件后,在Desktop0主机上测试student用户是否收到邮件。

参考下面的该文件

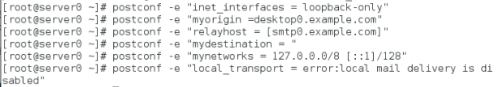

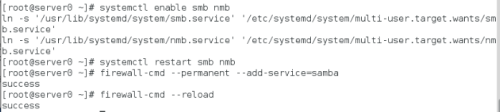

9、在Server0上创建samba共享

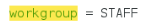

a)要求在工作组STAFF中,

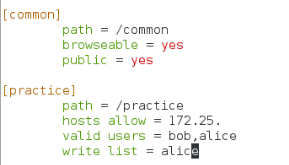

b)本地 /common目录设置为common共享,该共享为可浏览,要求所有人可见。

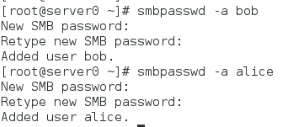

c)创建一个samba用户bob,samba密码为postroll

d)创建一个samba用户alice, samba密码为postroll

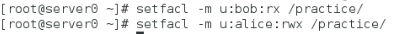

e)本地/practice 目录设置为practice共享,只允许example.com的域内用户访问, 要求bob用户以只读的方式访问该目录,alice可以用读写的方式来访问该目录。

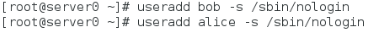

useradd bob

useradd alice

semanage fcontext -a -t samba_share_t '/practice(/.*)?'

restorecon -vvFR /practice/

browseable = yes

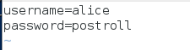

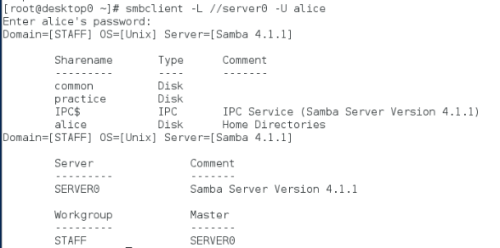

cifscreds add -u alice 172.25.0.11

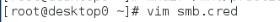

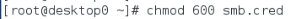

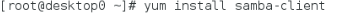

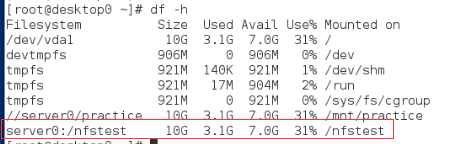

10、Samba多用户设置

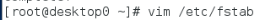

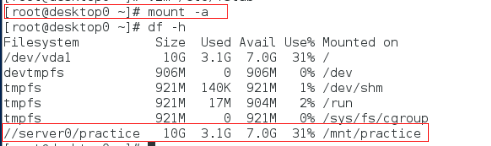

a)在Desktop0上,要求通过smb多用户的方式将共享目录practice挂载到/mnt/practice上。要求在对该共享目录挂载时,以alice的身份进行操作,密码为postroll。要求每次开机该共享目录可以自动挂载

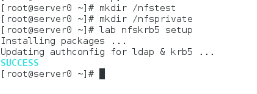

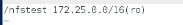

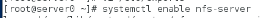

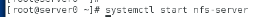

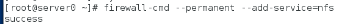

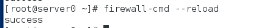

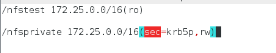

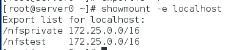

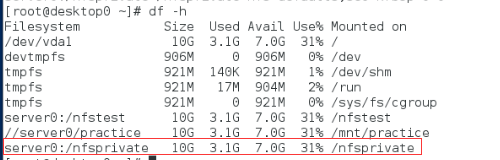

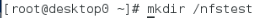

11、配置NFS导出共享目录

a)在Server0上,要求共享目录/nfstest,仅允许example.com域主机能以只读的方式访问目标服务器

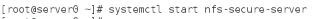

b)在Server0上,共享目录/nfsprivate,仅允许example.com域可以访问,域内主机拥有读写功能,并且使用Kerboers安全认证。验证所有文件使用

http://classroom.example.com/pub/keytabs/server0.keytab。

server0:

desktop0:

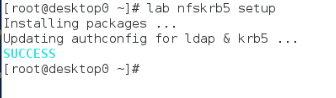

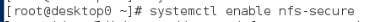

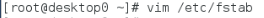

12、NFS Kerberos安全挂接

a)Desktop0上使用krb5p来对Server0上NFS共享/nfsprivate目录的共享进行安全认证,验证所有文件使用http://classroom.example.com/pub/keytabs/desktopX.keytab。

b)要求每次开机都能自动挂载。

server0:

desktop0:

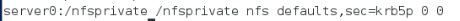

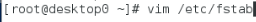

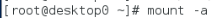

13、NFS客户端挂载

a)在Desktop0上,要求将Serber0上共享的/nfstest目录挂接在本地/nfstest

b)要求每次开机都能自动挂载。

desktop0:

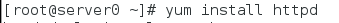

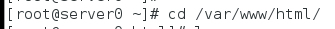

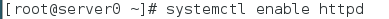

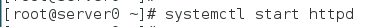

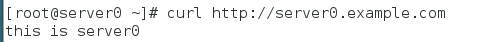

14、配置Web服务提供用户访问

a)请在Server0上搭建一个域名为server0.example.com的web服务器其主目录位置随意,下载http://classroom.example.com/pub/html/server0.html到网站的家目录,并更改命名为index.html,请勿修改网页内容。

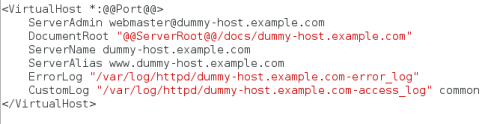

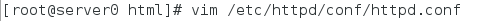

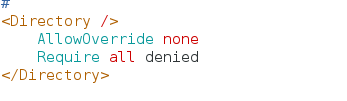

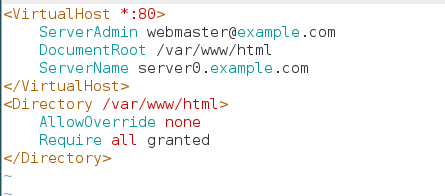

把appche配置文件改成如下所示:

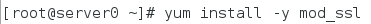

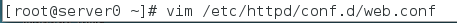

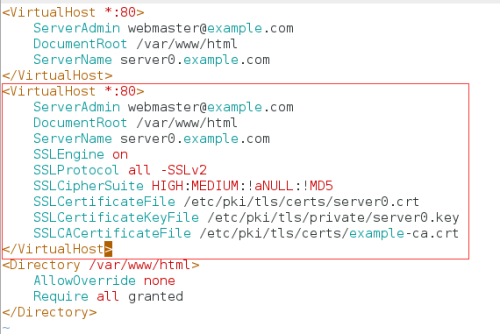

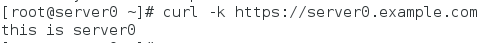

15、配置基于SSL的WEB加密访问服务器

a)请在Server0上针对server0.example.com网站开启ssl功能,请从http://classroom.example.com/pub/tls/处下载server0.crt、example-ca.crt、server0.key三个证书文件到你本地的合适的目录下。

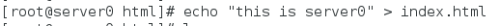

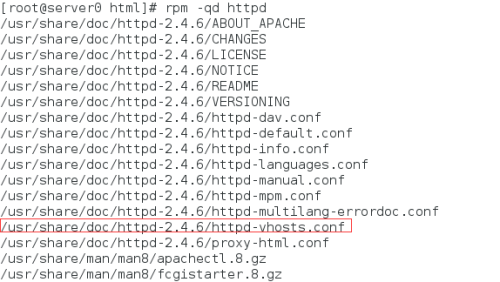

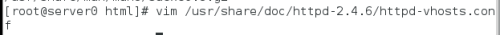

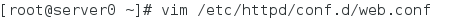

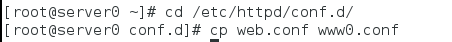

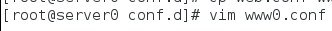

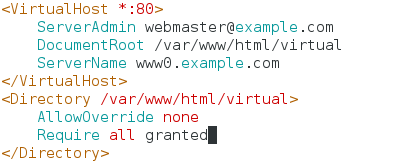

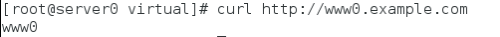

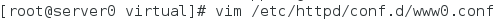

16、配置WEB虚拟主机

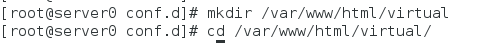

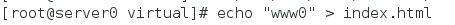

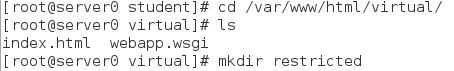

a)请在Server0上搭建一台虚拟主机使用域名www0.example.com(域名解析已由classroom.example.com上做好)该服务器的家目录在/var/www/html/virtual。页面文件从http://classroom.example.com/pub/html/www0.html下载到/var/www/html/virtual下,更名为index.html,网页内容请勿修改,要求原物理主机可以继续访问。

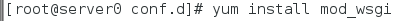

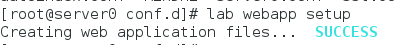

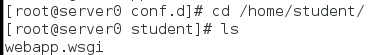

17、配置WEB动态服务

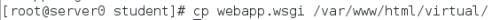

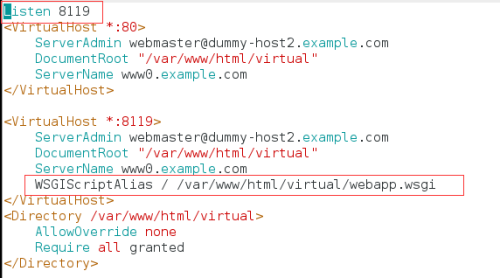

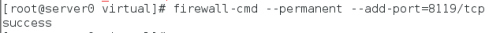

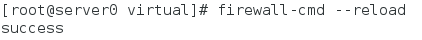

a)针对www0.example.com监听8119端口开启动态页面的访问功能,从http://classroom.example.com/pub/处下载webapp.wsgi进行使用。

18、配置WEB访问权限

在www0.example.com网站的根目录创建restricted目录。下载http://classroom.example.com/pub/html/restricted.html到restricted目录,改为index.html,请不要修改文件的内容。要求仅desktop0主机才能访问该页面。其它主机拒绝访问。

<Directory /var/www/html/virtual/restricted>

Require ip 172.25.0.10

</Directory>

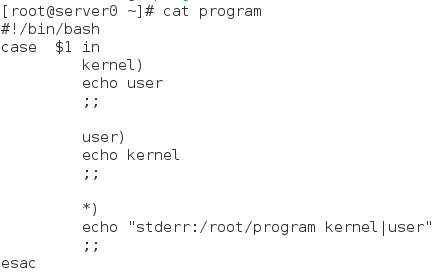

19、按要求在Server0上编写脚本

a)脚本1

编写一个位于/root/program的shell脚本,按照以下要求:

当执行/root/program kernel时,终端显示user。

当执行/root/program user时,终端显示kernel。

当仅执行/root/program 而不加参数,或加入其他非kernel或user的参数时,终端显示出标准的错误输出stderr:

/root/program kernel|user

b)脚本2

编写一个位于/root/createuser的创建用户的脚本,要求如下:

该脚本要求制定一个参数文件,以向脚本提供所需创建的用户名单。参数文件范例在http://classroom.example.com/pub/scriptfile.txt

如脚本运行时未制定参数,则显示Usage:/root/createuser。

如参数文件存在,将依照其内部批量创建用户,要求通过该脚本所创建的用户的shell为/bin/false。用户密码设置为thuctive。

#!/bin/bash

file="scriptfile.txt"

if [ $# -eq 0];then

echo "Usage:/root/createuser"

exit

fi

if [ $1 == $file ];then

for i in $(cat $file)

do

id $i &>/dev/null

if [ $? -ne 0 ];then

useradd $i -s /bin/false

echo "thuctive"|passwd --stdin $i

else

echo "$i is exist!"

fi

done

else

echo "$file is not exist!"

fi

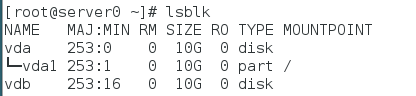

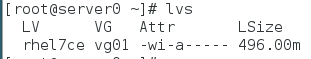

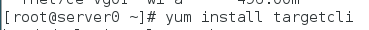

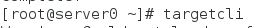

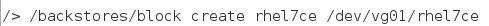

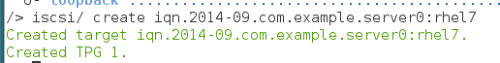

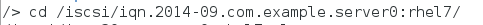

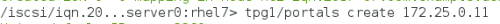

20、配置块设备ISCSI存储导出服务

a)请在server0主机上搭建一个名为iqn.2014-09.com.example.serverX:rhel7的iscsi共享,将500M的逻辑卷rhel7ce使用iscsi共享出去,要求仅desktopX主机访问该共享。

server0:

systemctl enable target.service

systemctl start target.service

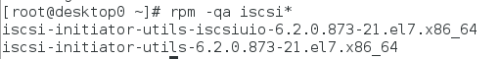

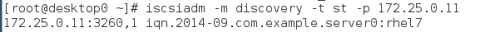

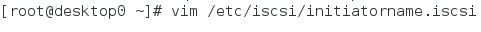

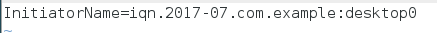

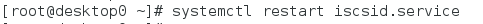

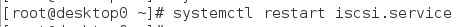

21、配置块设备ISCSI客户挂接

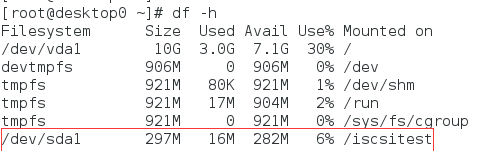

a)在desktop0主机上连接并登陆该共享,之后对导入的共享iscsi磁盘创建一个300M的分区,格式化为xfs文件系统。并将其挂载到本机的/iscsitest目录。该挂载在下次启动计算机时自动生效。

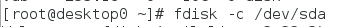

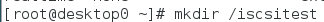

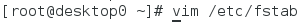

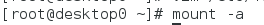

desktop0:

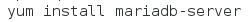

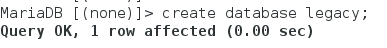

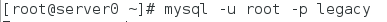

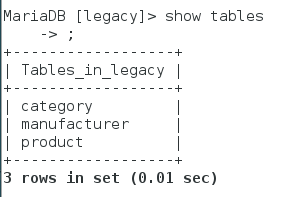

22、在Server0上配置数据库MariaDB服务

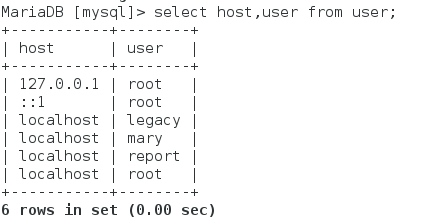

a)搭建MariaDB要求仅localhost用户可以登录mariadb并访问服务。

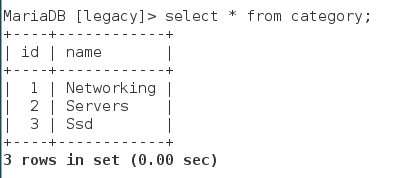

b)MariaDB用户root设置其密码为UpLookissingwolf。将http://classroom.example.com/pub/mariadb.dmp文件下载将并恢复legacy库

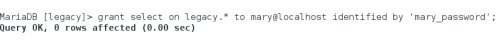

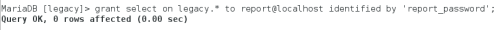

c)按以下要求设置数据库访问用户

| 用户名 |

密码 |

权限 |

| mary |

mary_password |

对legacy数据库所有数据有选择操作权限 |

| legacy |

legacy_password |

对legacy数据库所有表有选择、插入、更新和删除操作权限 |

| report |

report_password |

对legacy数据库所有数据有选择操作权限 |

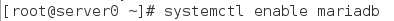

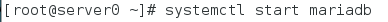

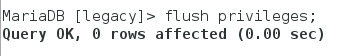

server0:

systemctl enable mariadb.service

systemctl start mariadb.service

本文转自服务器运维博客51CTO博客,原文链接http://blog.51cto.com/shamereedwine/1977083如需转载请自行联系原作者

neijiade10000