环境介绍:

首先说明我的环境,两台虚机(一台Windows Server2003和一台Windows Server 2012 R2 )。域名为contoso.local。

| 服务器名称 | 系统版本 | 用途 | 角色 | IP |

| 08Server3 | Windows Server 2008 R2 | FSMO五角色主机及GC |

DC | 192.168.1.30 |

| 08Server2 | Windows Server 2008 R2 | 抢占角色的机器 | DC | 192.168.1.20 |

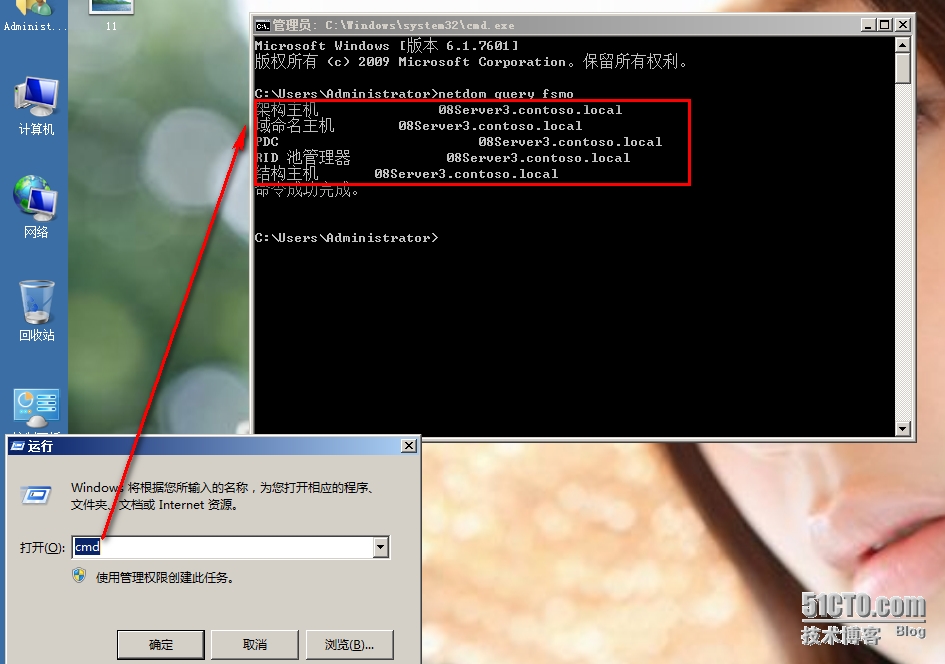

1、通过命令查看五个角色所在的机器:

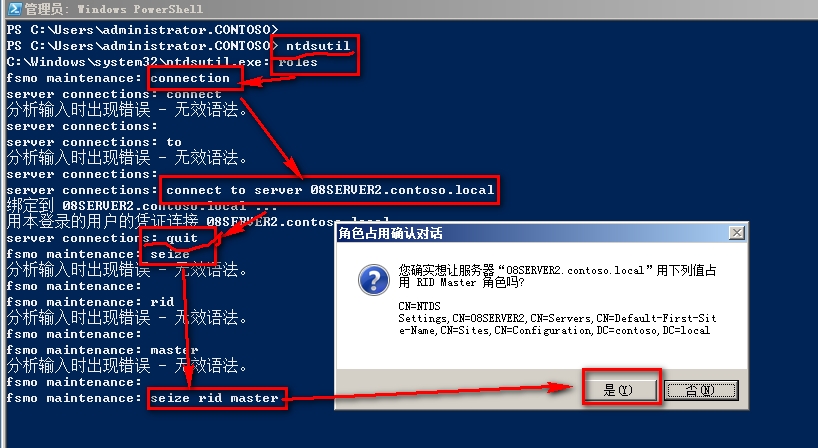

2、把08Server3关机,模仿她宕机了。然后我们输入命令抢占RID主机,输入如下命令:

A.打开命令行,输入:ntdsutil

B.在ntdsutil提示符下,输入:roles

C.在smo maintenance命令提示符下,输入:connection

D.在server connections命令提示符下,输入:connect toserver <DomainController> ,这里的<DomainController>是即将担任RID主机的域控制器名称

E.在server connection命令提示符下,输入:quit

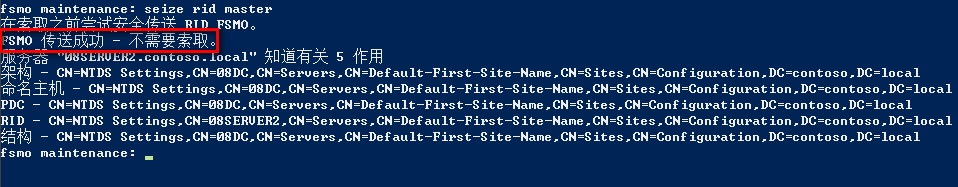

F.在fsmo maintenance命令提示符下,输入:seize rid master,

确认窗口中点击“是:

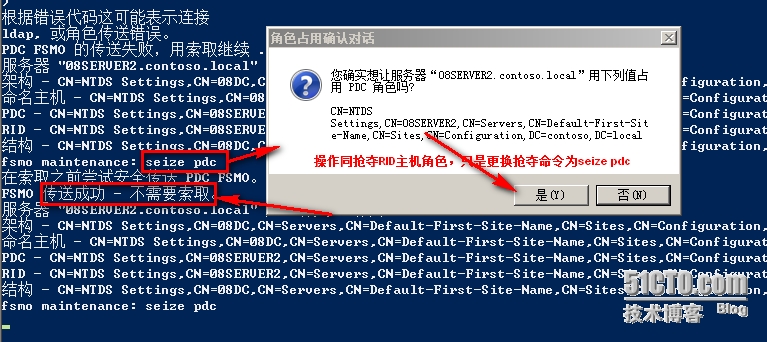

3、抢夺PDC仿真主机角色 操作同抢夺RID主机角色,只是更换抢夺命令为seize pdc。

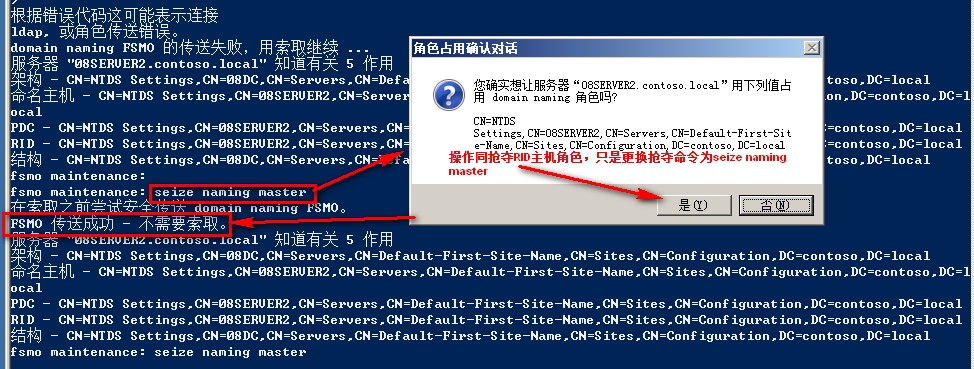

4、抢夺基础结构主机角色,操作同抢夺RID主机角色,只是更换抢夺命令为seize naming master

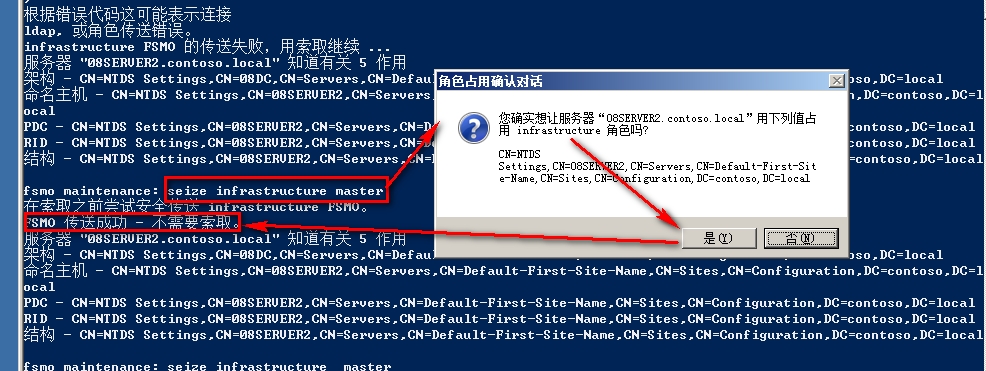

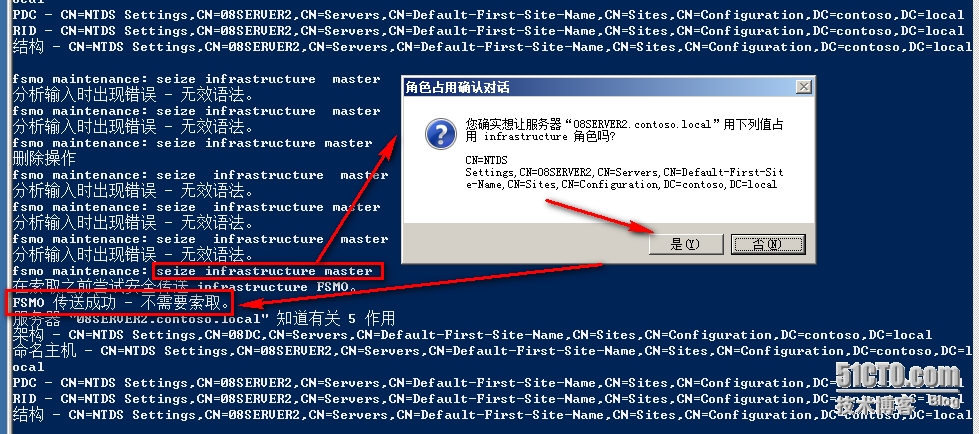

5、抢占域命名主机角色,操作同抢夺RID主机角色,只是更换抢夺命令为seize infrastructure master

6、抢夺架构主机角色 操作同抢夺RID主机角色,只是更换抢夺命令为seize schema master,

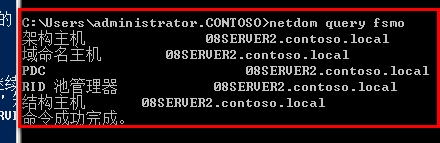

7、通过命令查看五个角色所在的服务器

至此就全部抢占完成了

本文转自 zyliday 51CTO博客,原文链接:http://blog.51cto.com/itsoul/1708421