大家好,这是我的局域网安全实验的笔记,与大家一起分享,有不足之处请多多指教,我的博客:http://4708948.blog.51cto.com/

1、 配置端口安全

Switch(config)#int f0/1

Switch(config-if)#switchport port-security

Switchport port-security mac-address 0001.0001.0001

Switchport port-security maximum 1

Switchport port-secruity violation shutdown

注意事项:

l

配置安全端口之前必须使用命令

switchport mode access

将端口设置为

access

端口。

l

当端口由于违规被关闭时,可以在全局模式下用

errdisable recovery

命令将其恢复到

UP

状态。

l

在实验中安全

MAC

地址清配置为测试主机

PC1

的真实

MAC

地址。

2、

配置ARP

检查

Switch(config)#port-security arp-check

Switch(config)#int f0/1

Switch(config-if)#switchport port-secruity

Switchport port-secruity mac-address 0008.0df9.4c64 ip-address 172.16.1.64

!

将攻击者的MAC

地址与其真实的IP

地址绑定

注意事项:

l

WinArpSpoofer

软件仅可用于实验。

3、

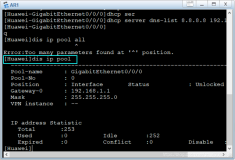

配置DHCP

监听

SW1(config)#ip dhcp snooping

SW1(config)#int f0/1

SW1(config-if)#ip dhcp snooping trust

注意事项:

l

DHCP

监听只能够配置在物理端口上,不能配置在

VLAN

接口上。

4、

配置动态ARP

检测

SW2(config)#ip arp inspection

SW2(config)#ip arp inspection vlan 2

!

在VLAN2

上启用DAI

SW2(config)#int f0/24

SW2(config-if)#ip arp inspection trust

!

配置F0/24

端口为监控信任端口

注意事项:

l

DHCP

监听只能够配置在物理端口上,不能配置在

VLAN

接口上。

l

DAI

只能够配置在物理端口上,不能配置在

VLAN

接口上。

l

如果端口所属的

VLAN

启用了

DAI

,并且为

Untrust

端口,当端口收到

ARP

报文后,若查找不到

DHCP

监听表项,则丢弃

ARP

报文,造成网络中断。

l

WinArpSpoofer

软件仅可用于实验。

5、

配置保护端口

Switch(config)#int r f0/1-2

Switch(config-if-range)#switchport protected

!

配置端口F0/1

和端口F0/2

为保护端口

背景描述:某网络中,有两台服务器属于同一个

VLAN

中,并且接入到了一台交换机上。为了安全起见,需要防止这两台服务器之间进行通信。

6、

配置端口阻塞

Switch(config)#int f0/3

Switch(config-if)#switchport block unicast

!

配置F0/3

为阻塞端口

实验原理:交换机的端口阻塞是指在特定端口上,阻止广播、未知目的的

MAC

单播或未知目的的

MAC

组播帧从这个端口泛洪出去,这样不仅节省了带宽资源,同时也避免了终端设备收到多余的数据帧。

7、

配置风暴控制

Switch(config)#int f0/1

Switch(config-if)#storm-control broadcast pps 100

!

设置报文速率阈值为每秒100

个报文

注意事项:

l

实际启用风暴控制的端口所允许通过的流量可能会与配置的阈值有细微的偏差。

8、

配置系统保护

Switch(config)#int f0/1

Switch(config-if)#system-guard enable

Switch(config-if)#system-guard scan-dest-ip-attack-packets 100

!

配置针对目的IP

地址变化的扫描的检测阈值为每秒100

个不同目的的IP

的报文

Switch(config-if)#system-guard isolate-time 600

!

配置隔离时间为600s

实验原理:交换机系统保护特性是一种工作在物理端口的安全机制,它通过监视端口收到的报文的速率判断是否存在扫描攻击,并对攻击

IP

进行阻断,保护交换机系统资源。系统保护可以识别两种攻击行为:目的

IP

地址变化的扫描和针对网络中不存在的

IP

发送大量报文的攻击。

9、

配置PortFast

Switch(config)#int r f0/1-2

Switch(config-if-range)#spanning-tree portfast

注意事项:

l

仅

RSTP

与

MSTP

支持

PortFast

特性

10、

配置BPDU Guard

Switch(config)#int f0/1

Switch(config-if)#spanning-tree bpduguard enable

注意事项:

l

当端口进入“

err-disabled

”状态后,端口将被关闭,丢弃所有报文,需要使用

errdisable recovery

命令手工启用端口,或者使用

errdisable recovery interval time

命令设置超时间隔,此时间间隔过后,端口将自动被启用。

11、

配置BPDU Filter

Sw2(config)#int f0/1

Sw2(config-if)#spanning-tree bpdufilter enable

Sw2(config)#int f0/1

Sw2(config-if)#spanning-tree port-fast

Sw2(config-if)#spanning-tree bpdufilter enable

!

配置完后PC1

无法接收BPDU

报文

背景描述:

正常情况下,交换机会向所有启用的接口发送

BPUD

报文,以便进行生成树的选举与拓扑维护。但是如果交换机的某个端口连接的为终端设备,如

PC

机、打印机等,而这些设备无需参与

STP

计算,所以无需接收

BPDU

报文。

本文转自810105851 51CTO博客,原文链接:http://blog.51cto.com/4708948/937717

,如需转载请自行联系原作者