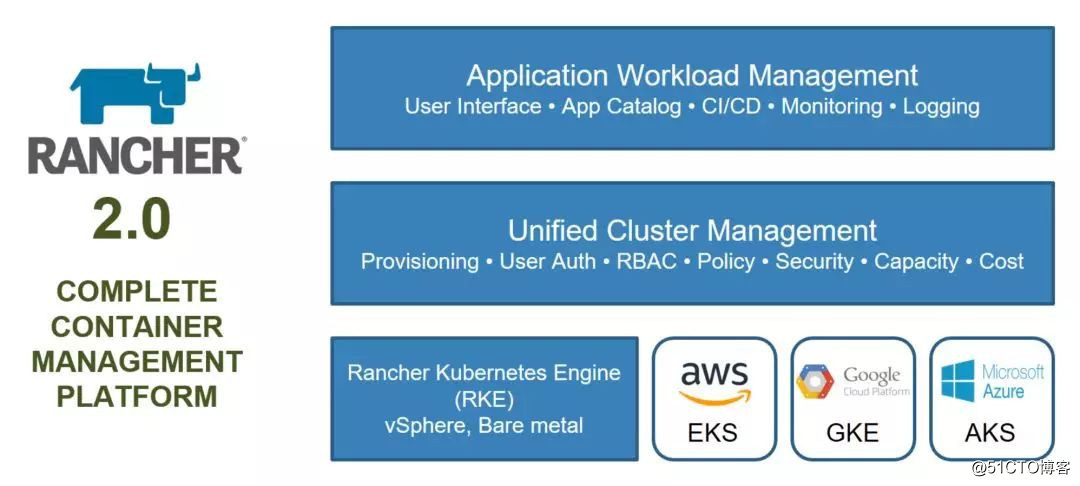

Rancher是一个开源的全栈化企业级容器管理平台,用户在Rancher可视化界面上以点选的方式,即可一键完成所有容器基础设施(网络、存储、负载均衡等)的对接与部署,确保容器在任何基础架构上(公私有云、虚拟机、物理机等)无缝运行。只需简单直观的操作,即可搞定在生产环境中使用容器的一切工作。

从Rancher 2.0开始,Rancher中的每个集群都将基于Kubernetes。用户可以充分利用Kubernetes的强大性能及其迅速壮大的生态系统,而通过Rancher平台上基于Kubernetes的、简单直观的用户体验,Rancher 2.0将加快Kubernetes在企业中的普及。

2018年2月发布的Rancher 2.0 的第二个里程碑版本Tech Preview 2,支持用户在创建RKE集群时添加自定义节点。用户可以通过运行生成的docker run命令启动rancher/agent容器,或通过将SSH连接到该节点来添加自定义节点(已经配置了Linux操作系统和Docker的节点)。在本文中,我们将演示如何使用docker run命令自动生成命令以添加节点。

注意:Rancher 2.0现阶段发布版本均为技术预览,尚不适合用于生产环境,建议您不要将您的生产工作负载放在上面。

要求

›运行Linux和Docker的主机

›安装了JSON实用程序jq,以解析API响应

›sha256sum二进制文件,用于计算CA证书校验和

启动Rancher Server

在执行任何操作之前,我们首先需要启动rancher / server容器。Rancher 2.0 Tech Preview 2的镜像是rancher/server:preview。从1.6到2.0的一个变化是,我们不再公开端口8080。相反,我们公开端口80和443,其中,80默认重定向到443。您可以按如下方式启动容器:

docker run -d -p 80:80 -p 443:443 rancher/server:preview

如果您希望此设置的数据持久存在,您可以将主机卷安装到/ var / lib / rancher,如下所示:

docker run -d -p 80:80 -p 443:443 -v /data:/var/lib/rancher rancher/server:preview

登录并创建API密钥

在Rancher 1.x中,默认情况下没有启用认证。启动rancher/server容器后,用户无需任何凭据就可以访问API / UI。在Rancher 2.0中,我们用默认用户名和密码管理来启用身份验证。登录后,我们将获得一个不记名的token,我们可以用它来更改密码。更改密码后,我们将创建一个API密钥以执行其他请求。API密钥也是一个不记名token,我们称其为用于自动化目的的自动化。

登录

# Login

LOGINRESPONSE=`curl -s 'https://127.0.0.1/v3-public/localProviders/local?action=login' -H 'content-type: application/json' --data-binary '{"username":"admin","password":"admin"}' --insecure`

LOGINTOKEN=`echo $LOGINRESPONSE | jq -r .token`

更改密码(将密码改为thisisyournewpassword)

# Change password

curl -s 'https://127.0.0.1/v3/users?action=changepassword' -H 'content-type: application/json' -H "Authorization: Bearer $LOGINTOKEN" --data-binary '{"currentPassword":"admin","newPassword":"thisisyournewpassword"}' --insecure

创建API密钥

# Create API key

APIRESPONSE=`curl -s 'https://127.0.0.1/v3/token' -H 'content-type: application/json' -H "Authorization: Bearer $LOGINTOKEN" --data-binary '{"type":"token","description":"automation"}' --insecure`

# Extract and store token

APITOKEN=`echo $APIRESPONSE | jq -r .token`

创建集群

生成API密钥匙后,就可以开始创建集群了。创建集群时,您有3个选项:

›启动一个云集群(谷歌Kubernetes Engine/GKE)

›创建一个集群(用我们自己的Kubernetes安装程序,Rancher Kubernetes Engine)

›导入现有集群(如果您已经有了Kubernetes集群,则可以通过从该集群插入kubeconfig文件导入)

拿本文来说,我们将使用Rancher Kubernetes Engine (rke)创建一个集群。当您创建一个集群时,可以选择在创建集群时直接创建新节点(通过从像DigitalOcean / Amazon这样的云提供商创建节点)或使用已存在的节点,并让Rancher用SSH凭证连接到节点。我们在本文中讨论的方法(通过运行docker run命令添加节点)仅在创建集群之后才可用。

您可以使用以下命令创建集群(您的新集群)。如您所见,此处仅包含参数ignoreDockerVersion(忽略Kubernetes不支持的Docker版本)。其余的将是默认的,我们将会在后续文章中讨论。在此之前,您可以通过UI发现可配置选项。

# Create cluster

CLUSTERRESPONSE=`curl -s 'https://127.0.0.1/v3/cluster' -H 'content-type: application/json' -H "Authorization: Bearer $APITOKEN" --data-binary '{"type":"cluster","nodes":[],"rancherKubernetesEngineConfig":{"ignoreDockerVersion":true},"name":"yournewcluster"}' --insecure`

# Extract clusterid to use for generating the docker run command

CLUSTERID=`echo $CLUSTERRESPONSE | jq -r .id`

运行这些代码之后,您应该在UI中看到您的新集群了。由于没有添加节点,集群状态将是“等待节点配置或等待有效配置”。

组装docker run命令以启动rancher/agent

添加节点的最后一部分是启动rancher/agent容器,该容器将把节点添加到集群中。为此,我们需要:

›与Rancher版本耦合的代理镜像

›节点(etcd和/或控制面板和/或工作人员)

›可以到达rancher/server容器的地址

›代理所使用的加入集群的集群token

›CA证书的校验和

可以从API的设置端点检索代理镜像:

AGENTIMAGE=``curl -s -H "Authorization: Bearer $APITOKEN" https://127.0.0.1/v3/settings/agent-image --insecure | jq -r .value

节点的角色,您可以自己决定。(在本例中,我们将使用全部三种角色):

ROLEFLAGS="--etcd --controlplane --worker"

可以到达rancher/server容器的地址应该是自解的,rancher/agent将连接到该端点。

RANCHERSERVER="https://rancher_server_address"

集群token可以从创建的集群中检索。我们在 CLUSTERID中保存了创建的clusterid,随后可以用它生成一个token。

# Generate token (clusterRegistrationToken)

AGENTTOKEN=`curl -s 'https://127.0.0.1/v3/clusterregistrationtoken' -H 'content-type: application/json' -H "Authorization: Bearer $APITOKEN" --data-binary '{"type":"clusterRegistrationToken","clusterId":"'$CLUSTERID'"}' --insecure | jq -r .token`

生成的CA证书也存储在API中,并可以按如下所示进行检索,这时可以添加sha256sum来生成我们需要加入集群的校验和。

# Retrieve CA certificate and generate checksum

CACHECKSUM=curl -s -H "Authorization: Bearer $APITOKEN" https://127.0.0.1/v3/settings/cacerts --insecure | jq -r .value | sha256sum | awk '{ print $1 }'

加入集群所需的所有数据现在都可用,我们只需组装该命令。

# Assemble the docker run command

AGENTCOMMAND="docker run -d --restart=unless-stopped -v /var/run/docker.sock:/var/run/docker.sock --net=host $AGENTIMAGE $ROLEFLAGS --server $RANCHERSERVER --token $AGENTTOKEN --ca-checksum $CACHECKSUM"

# Show the command

echo $AGENTCOMMAND

最后一个命令(echo $AGENTCOMMAND)应该是这样的。

docker run -d --restart=unless-stopped -v /var/run/docker.sock:/var/run/docker.sock --net=host rancher/agent:v2.0.2 --etcd --controlplane --worker --server https://rancher_server_address --token xg2hdr8rwljjbv8r94qhrbzpwbbfnkhphq5vjjs4dfxgmb4wrt9rpq --ca-checksum 3d6f14b44763184519a98697d4a5cc169a409e8dde143edeca38aebc1512c31d

在节点上运行此命令后,您应该可以看到它加入了集群并由Rancher进行配置。

Protip:这些token也可以直接用作基本身份验证,例如:

curl -u $APITOKEN https://127.0.0.1/v3/settings --insecure

结 语

希望这篇文章能够帮助您实现Rancher 2.0 Tech Preview 2自动化的第一步。Rancher 2.0 Tech Preview 3即将发布,敬请保持关注!

本文转自 RancherLabs 51CTO博客,原文链接:http://blog.51cto.com/12462495/2074226