为什么需要穿越用户认证:

1、使用DHCP分配地址,区分用户权利

2、CIO希望记录用户流量习惯

3、在一个被限制的网络,允许一个技术人员临时下载驱动和防病毒软件

4、你希望对你的外部站点提供防火墙以外的,更进一步的密码安全

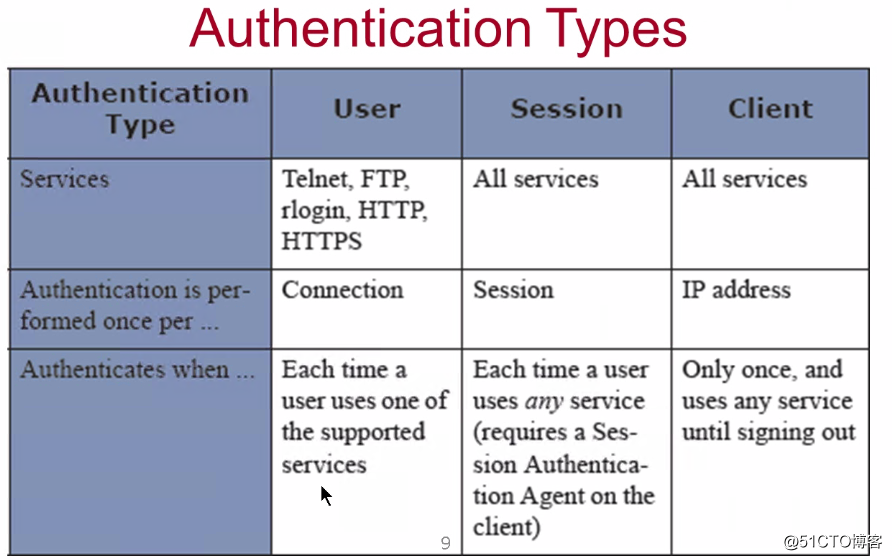

User Authentication介绍:

1、只能够支持HTTP/HTTPS FTP Telnet RLOGIN

2、User Authentication是基于每一个Connection

3、认证触发方式类似Cisco的Cute-Through

认证规则不会丢弃认证失败的流量。

认证不过策略失效,继续向下查找。

Session Authentication介绍:

1、需要安装Session Authentication agent

2、任何服务的每一次会话都能被认证

3、Session Authentication合并了user和client认证

4、限制不要使用Session Authentication技术对所以协议进行认证,因为这样会影响到DNS,NBT broadcast这些协议

Client Authentication介绍:

1、User Auth和Session Auth都是Per-Session的,每一次新的连接都需要输入一个用户名和密码,Client Auth和cisco的cut-through非常类似,一旦认证成功,一段时间或者一定次数的Session以内不会再要求用户提供用户名和密码。

2、Client Auth认证不是对用户透明的,用户需要先到防火墙上去做一个预认证,认证成功后才能访问资源。

3、Client Auth对于多用户的环境很不安全,因为任何一个用户认证成功,其他用户也同样可以访问了。

Client Auth其他认证方式:

-

partially auto:http,ftp,telnet和RLOGIN使用user_auth,其他协议使用client auth的manual auth

-

full auto:http,ftp,telnet和RLOGIN使用user_auth,其他协议使用Session auth,manual auth依然存在

-

agent auto:所有协议都使用session auth,manual auth依然存在

-

single sign-ON:使用user authority server实现一次性登陆

Identity Awareness介绍:

1、IA技术,基于网络位置,用户身份,和设备身份来决定网络的访问与审计。

2、IA技术,在SmartView Tracker和SmartEvent中显示用户活动,根据用户和机器的名字,并不仅仅只是IP地址。

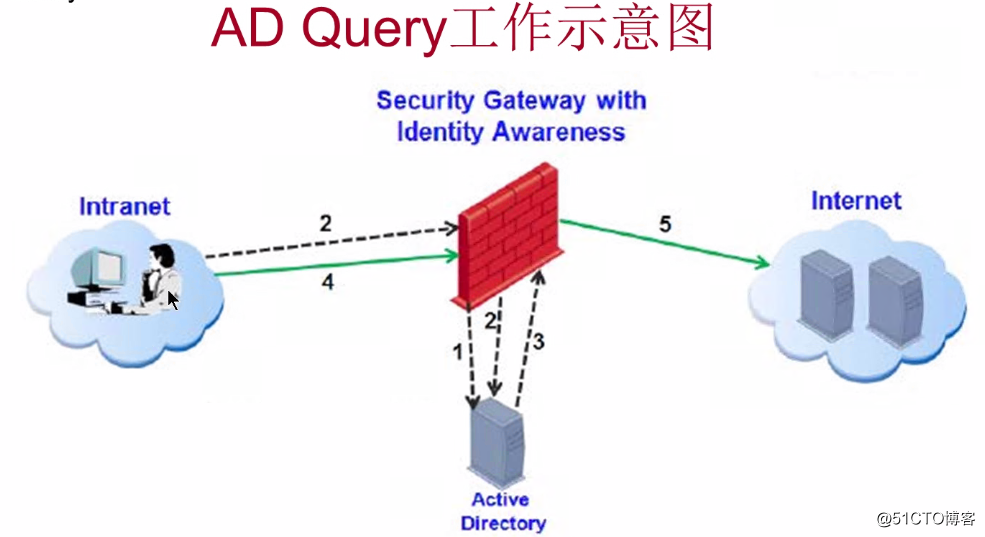

AD Query介绍:

1、推荐用于:基于身份的审计与日志、基于身份的互联网应用程序控制、基于身份的内部网络访问控制

2、轻松部署,无客户端模式,基于活动目录的整合

3、对客户透明

Browser-Based Authentication:

1、网页认证用于获取不能识别用户的身份信息

2、获取的方式:弹出主页、透明kerberos认证

---------待更新-------------

本文转自Grodd51CTO博客,原文链接:http://blog.51cto.com/juispan/2053824,如需转载请自行联系原作者