在组策略编辑器中展开“计算机配置/Windows设置/安全设置/软件限制策略”,通过设置软件限制策略,可以限制用户在计算机上使用某些未经许可的软件,从而提高安全性。

下面以禁用记事本程序为例来介绍其相关操作。

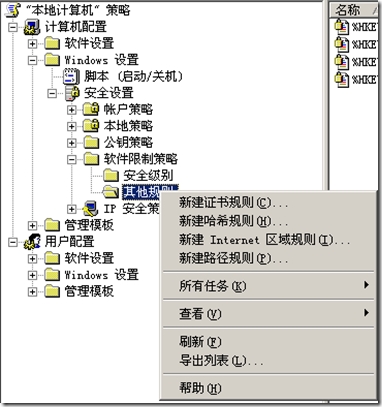

在“软件限制策略”上单击右键,选择“创建软件限制策略”,在下面会多出“安全级别”和“其它规则”2个项目,在“其它规则”上单击右键,可以选择创建4种不同的软件限制规则。

这4种规则分别对应了4种不同的软件限制方法,其优先级依次为:哈希规则>证书规则>路径规则>Internet区域规则。4种规则中比较常用的是路径规则和哈希规则,下面分别进行介绍。

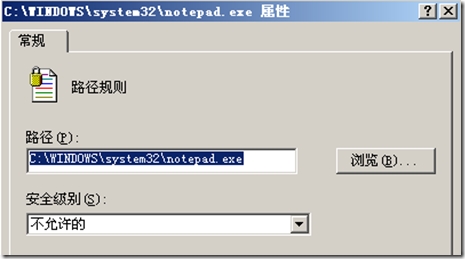

(1)路径规则

路径规则通过限制使用某个指定路径下的软件,以达到软件限制的目的。在组策略编辑器中选择“新建路径规则”,在其中输入要限制的记事本程序的路径:C:\windows\system32\notepad.exe,安全级别设为“不允许的”。

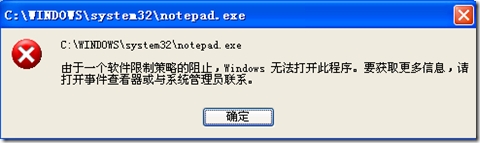

这样记事本程序在这台计算机上便被禁用了。

但是路径规则只能限制在某个具体路径下的程序,如果将记事本的程序文件复制到别的位置(比如桌面),那么这个限制便不起作用了。

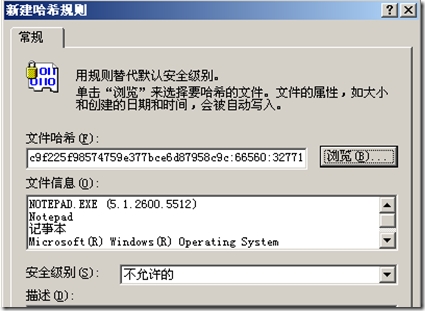

(2)哈希规则

哈希规则是指将所要限制的程序文件生成一个唯一的哈希值(MD5值),这样无论这个程序文件被放在什么路径下,只要哈希值相符,那么它便会被禁用。

在组策略编辑器中新建一个哈希规则,点击“浏览”找到notepad.exe文件,系统会自动生成它的哈希值,安全级别设为“不允许的”。

在计算机上再次运行复制在桌面上记事本程序文件,发现也不能使用了。

需要注意的问题是,在制定哈希规则时所选择的生成哈希值的文件与所要限制的文件必须是一摸一样的,也就是要求这两个程序文件的版本要一致。比如同样是记事本程序,Win2003里的notepad.exe文件与WinXP里的notepad.exe文件版本就不一致,如果只是为Win2003里的notepad.exe制定了哈希规则,用户只要将WinXP里的notepad.exe复制到这台计算机上,那么仍然是可以突破限制的。所以管理员在制定哈希规则时,应尽量搜集软件的各个版本,一并进行限制。

本文转自 yttitan 51CTO博客,原文链接:http://blog.51cto.com/yttitan/1581792