随着全数字化业务飞速发展,网络正面临着前所未有的挑战。一方面,网络规模空前增长,当前全球正在使用的设备数量为84亿台,很快这一数字将达到数千亿;另一方面,规模的上升带来了网络配置趋向复杂繁琐。更值得关注的是,网络安全隐患正不断增加,勒索软件在2016年为攻击者赚取了超过10亿美元的收入。面对无处不在的安全威胁,如何实现真正有效的安全防护已经成为重塑网络必须解决的重要课题。

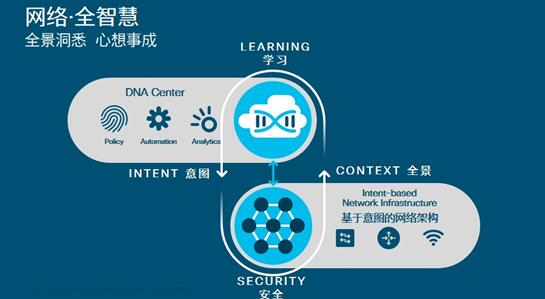

思科一直在探索这一问题的最佳答案。今年6-7月,思科发布全智慧的网络,推出基于意图的全智慧的网络解决方案,这是企业网络领域具有颠覆性的创新成果,是一个能够预测行动、阻止安全威胁路径、持续自我演进和自我学习的全智慧的系统,它能够助力企业在全数字化转型中立于不败之地。这一"基于意图的网络"能够帮助用户"心想事成"。通过机器学习、人工智能,网络能够把所有环境的信息收集起来,从而在相应情境中打造最优化的网络环境。通过这一创新成果,思科真正为全数字化业务提供了安全、智能的平台。基于这一平台,思科将重新打造网络,赋能多云世界,释放数据价值,丰富员工和客户体验,并且使安全无处不在,从而提供持续的客户价值。

纵观全球,当今安全态势不容乐观,使安全无处不在并非易事。在永不停歇的攻击者与坚韧不拔的防御者中间,这场安全攻守之战的平衡已被打破。在不平衡的状态下,传统的安全防御方案很容易被攻击者突破。为了重新实现攻击者与防御者之间的平衡,思科倡导实现真正"有效的安全",而建立一个判断安全防御是否有效的标准尤为关键。这个标准就是威胁检测时间(TTD,Time To Detect),即发生威胁到发现威胁之间的时间差。思科已经将其平均检测时间从2016年11月的逾39小时缩短至2017年5月的约3.5小时,而行业平均时间为100-200天。

思科正在打造基于标准化的、简单易用的集成式自动化解决方案,旨在为客户带来真正有效的安全性。思科安全所提供的集成化的威胁防御架构,覆盖网络、终端和云端,以安全服务贯穿始终。而思科Talos威胁情报团队作为该架构的"大脑",通过全球范围内的威胁情报,协调安全架构进行统一防御。值得一提的是,思科Talos是全球最大的安全研究团队,由业界领先的网络安全专家组成,他们分析评估黑客活动、入侵企图、恶意软件以及漏洞的最新趋势,能够助力实现对于勒索软件的"一次发现,全球防御"。通过使用思科集成化的威胁防御体系,客户的总体拥有成本(TCO)可降低超过38%。

思科在潜心打造无与伦比的安全架构的同时,也在紧密关注瞬息万变的安全态势,并对其进行深入研究。2017思科年中网络安全报告(MCR)发现,诸如WannaCry和Nyetya等最新网络攻击显示了网络攻击的速度之快和影响之广,这种攻击与传统勒索软件看似相似,但破坏性更强。思科将这些攻击视为"服务破坏"攻击的前兆,"服务破坏"攻击将更具破坏性,使企业难以恢复运营。此类攻击将会删除企业的备份和安全保障措施,而这些都是企业在受到攻击后用来恢复系统和数据的。针对越来越严峻的安全态势,思科推出了相应的勒索软件解决方案:首先,思科的防火墙和邮件防御,为客户提供第一重防止入侵的防护;第二,思科Stealthwatch,通过网络异常行为分析系统,判断是否有异常行为;第三,思科高级恶意软件防御(AMP),强力阻止勒索软件的传播;最后,思科安全服务的快速响应,致力于全方位地保障客户免受勒索软件的攻击。

以领先的安全战略为指导,实现出色单点产品间的联防与协作,思科安全已斩获诸多荣誉,获得业界广泛认可:思科新一代防火墙在2017 NSS Labs下一代防火墙(NGFW)测试的安全价值图中居于领先地位,在2016 NSS Labs威胁检测中遥遥领先;思科网络防火墙荣膺2017年Frost&Sullivan最高荣誉,引领全球市场;在2017 Gartner企业防火墙魔力象限中,思科新一代防火墙的执行能力排名第一;在2017 Gartner入侵检测与防御魔力象限评选中,思科连续第二年处于"领导者象限";2016 ESG Research Survey统计显示,思科在提供最佳网络安全情报的厂商中排名第一,并且大幅领先其他厂商;2017 IDC Marketscape报告将思科排在终端防御的领导者象限……

为帮助客户解决无处不在的安全威胁,重新获得攻守双方间的平衡,思科通过全智慧的网络为全数字化业务提供了安全、智能的平台,利用思科独特的集成化威胁防御架构和全球领先的威胁情报,助力客户实现真正有效的安全,从而推动网络安全领域的全新变革与发展。

原文发布时间为:2017年10月17日

本文来自云栖社区合作伙伴至顶网,了解相关信息可以关注至顶网。