本文讲的是

针对Android设备的开源手机银行木马BankBot / Mazain分析,

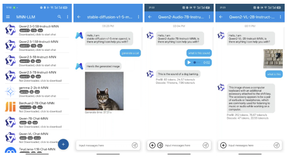

在最近几年,我们开始对那些针对土耳其银行以及其他各种类型的金融机构应用的恶意软件产生了兴趣。据我们观察,在过去两年这种针对银行业务的恶意软件行为愈演愈烈,特别是在手机银行方面,许多的新型恶意软件已经开始通过网络钓鱼以及打印等方式来进行传播了。

ifc3yb3rs3cur1tych0.pw

1nj3ct10n.gdn

r0n4ld4.gdn

t4l1sc4.gdn

trolitrader.pw

bigbustown.pw

ch4pr6.gdn

n0309.gdn

tr4f0.pw

t1lk1.gdn

b46.gdn

hxxp://ircforumlari.net hxxp://filmindirsene.net

62ca7b73563f946df01d65447694874c45d432583f265fad11b8645903b6b099

3bf02ae481375452b34a6bd1cdc9777cabe28a5e7979e3c0bdaab5026dd8231d

6b93f837286da072f1ec7d5f5e049491d76d4d6ecc1784e1fadc1b29f4853a13

d8b28dbcc9b0856c1b7aa79efae7ad292071c4f459c591de38d695e5788264d1

bd194432a12c35ae6ae8a82fa18f9ecac3eb6e90c5ff8330d20d19e85a782958

e0da58da1884d22cc4f6dfdc2e1da6c6bfe2b90194b86f57f9fc01b411abe8de

com.ziraat.ziraatmobil

com.ziraat.ziraattablet

com.tmobtech.halkbank

com.vakifbank.mobile

com.pozitron.vakifbank

com.akbank.android.apps.akbank_direkt

com.akbank.softotp

com.akbank.android.apps.akbank_direkt_tablet

tr.com.sekerbilisim.mbank

com.teb

com.pozitron.iscep

com.softtech.isbankasi

com.ykb.android

com.ykb.androidtablet

com.tmob.denizbank

com.tmob.tabletdeniz

com.garanti.cepsubesi

biz.mobinex.android.apps.cep_sifrematik

com.htsu.hsbcpersonalbanking

com.ingbanktr.ingmobil

com.magiclick.odeabank

com.finansbank.mobile.cepsube

finansbank.enpara

com.pozitron.albarakaturk

com.kuveytturk.mobil

Toast.makeText((Context)context, (CharSequence)"Giden Aramalar Engellendi.", (int)0).show();

this.b = arrayList.getStringExtra("incoming_number");

arrayList = new ArrayList();

arrayList.add( “+ 9008502200000”);

arrayList.add( “+ 908502200000”);

arrayList.add( “+ 904440000”);

arrayList.add( “+ 9008502220400”);

arrayList.add( “+ 908502220400”);

arrayList.add( “+ 904440400”);

arrayList.add( “+ 9008502220724”);

arrayList.add( “+ 908502220724”);

arrayList.add( “+ 904440724”);

arrayList.add( “+ 9008502222525”);

arrayList.add( “+ 908502222525”);

arrayList.add( “+ 904442525”);

arrayList.add( “+ 9008502227878”);

arrayList.add( “+ 908502227878”);

arrayList.add( “+ 904447878”);

arrayList.add( “+ 9008502000666”);

arrayList.add( “+ 908502000666”);

arrayList.add( “+ 904440832”);

arrayList.add( “+ 9002166353535”);

arrayList.add( “+ 902166353535”);

arrayList.add( “+ 9008507240724”);

arrayList.add( “+ 908507240724”);

arrayList.add( “+ 904440202”);

arrayList.add( “+ 9008502220444”);

arrayList.add( “+ 908502220444”);

arrayList.add( “+ 904440444”);

arrayList.add( “+ 9008502220800”);

arrayList.add( “+ 908502220800”);

arrayList.add( “+ 904440800”);

arrayList.add( “+ 9008502220333”);

arrayList.add( “+ 908502220333”);

arrayList.add( “+ 904440333”);

arrayList.add( “+ 9008502110111”);

arrayList.add( “+ 908502110111”);

arrayList.add( “+ 9008502220600”);

arrayList.add( “+ 908502220600”);

arrayList.add( “+ 904448444”);

arrayList.add( “+ 9002123048444”);

arrayList.add( “+ 902123048444”);

arrayList.add( “+ 9008502220900”);

arrayList.add( “+ 908502220900”);

arrayList.add( “+ 904440900”);

arrayList.add( “+ 9008502223663”);

arrayList.add( “+ 908502223663”);

arrayList.add( “+ 9008502225666”);

arrayList.add( “+ 908502225666”);

arrayList.add( “+ 904445666”);

arrayList.add( “+ 9002166660101”);

arrayList.add( “+ 902166660101”);

arrayList.add( “+ 9008502510123”);

arrayList.add( “+ 908502510123”);

arrayList.add( “+ 9002123541111”);

arrayList.add( “+ 902123541111”);

arrayList.add( “08502200000”);

arrayList.add( “8502200000”);

arrayList.add( “4440000”);

arrayList.add( “08502220400”);

arrayList.add( “8502220400”);

arrayList.add( “4440400”);

arrayList.add( “08502220724”);

arrayList.add( “8502220724”);

arrayList.add( “4440724”);

arrayList.add( “08502222525”);

arrayList.add( “8502222525”);

arrayList.add( “4442525”);

arrayList.add( “08502227878”);

arrayList.add( “8502227878”);

arrayList.add( “4447878”);

arrayList.add( “08502000666”);

arrayList.add( “8502000666”);

arrayList.add( “4440832”);

arrayList.add( “02166353535”);

arrayList.add( “2166353535”);

arrayList.add( “08507240724”);

arrayList.add( “8507240724”);

arrayList.add( “4440202”);

arrayList.add( “08502220444”);

arrayList.add( “8502220444”);

arrayList.add( “4440444”);

arrayList.add( “08502220800”);

arrayList.add( “8502220800”);

arrayList.add( “4440800”);

arrayList.add( “08502220333”);

arrayList.add( “8502220333”);

arrayList.add( “4440333”);

arrayList.add( “08502110111”);

arrayList.add( “8502110111”);

arrayList.add( “08502220600”);

arrayList.add( “8502220600”);

arrayList.add( “4448444”);

arrayList.add( “02123048444”);

arrayList.add( “2123048444”);

arrayList.add( “08502220900”);

arrayList.add( “8502220900”);

arrayList.add( “4440900”);

arrayList.add( “08502223663”);

arrayList.add( “8502223663”);

arrayList.add( “08502225666”);

arrayList.add( “8502225666”);

arrayList.add( “4445666”);

arrayList.add( “02166660101”);

arrayList.add( “2166660101”);

arrayList.add( “08502510123”);

arrayList.add( “8502510123”);

arrayList.add( “02123541111”);

arrayList.add( “2123541111”);

原文发布时间为:2017年5月17日

本文作者:Change

本文来自云栖社区合作伙伴嘶吼,了解相关信息可以关注嘶吼网站。