安全研究人员发现,通过使用Windows命令行使用程序(可追溯到Windows XP),基于Windows AppLocker的应用白名单保护可以被绕过。当结合托管在远程主机上的脚本时,这个漏洞可允许攻击者运行不在Windows AppLocker白名单中的软件。

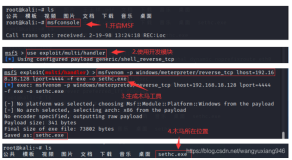

根据微软表示,这个使用程序Regsvr32主要用于“注册和注销OLE(对象链接和嵌入)空间,例如(动态链接库)以及Windows注册表中的ActiveX控制。”但研究人员Casey Smith报道称,该命令可指向一个URL,而不是本地脚本;在该URL托管的脚本将会执行,绕过Windows AppLocker白名单限制。

“令人惊奇的是,Regsvr32已经是代理服务器感知,使用传输层安全,遵循重定向等,”Smith写道,并指出该使用程序还是“一个签名的默认MS二进制”,这意味着利用该漏洞可简化任何攻击。

RSA公司营销总监Robert Sadowski表示:“这项技术在熟练的攻击者手里可能很危险。”

“攻击者将需要访问受害者的机器,但不需要具有管理员权限,”Sadowski表示,“他们能够运行被阻止的脚本,而这本应被AppLocker的脚本阻止功能所阻拦。”

Smith的概念证明脚本表明这种攻击具有破坏的潜力,Sadowski称这可用于网络钓鱼或路过式漏洞利用。他表示:“而且这种攻击难以检测;它直接通过内置Windows命令来执行,唯一的踪迹是IE浏览器中一个缓存文件,Windows注册表中没有任何踪迹。”

自动威胁管理供应商Vectra公司首席安全官Gunter Ollmann表示:“Windows AppLocker绕过攻击是传统代码和向后兼容功能被攻击者利用以攻击较新的安全措施的一个较为有趣的例子。”

Ollmann称:“对于任何经验丰富的系统管理员而言,类似这样的绕过攻击出现在任何基于主机的拦截技术中并不奇怪。这个被遗忘的MS-DOS命令行功能和注册表操纵一直是安全人员的噩梦。”

“如果你有安装Windows AppLocker来阻止入侵或恶意软件感染,这可能是非常危险的漏洞,如果没有得到修复,这会带来很大的风险,”托管安全服务提供商Rook Security公司安全工程师兼取证分析师Daniel Ford表示,“对应用采用白名单技术并阻止其他未经授权应用是很多企业采用的保护措施。如果你安装了Windows AppLocker来抵御恶意软件渗出数据,那么这个漏洞可被用来绕过这种保护。”

Ford建议不要依靠Windows AppLocker,“请确保部署多层安全措施,例如更新的防病毒、IDS/IPS(入侵检测系统/入侵防御系统)、防火墙和其他安全工具。当这个漏洞的补丁推出时,最好马上安装它。”

现在保护环境的最简单方法是在防火墙级别阻止Regsvr32,拒绝它访问互联网。

作者:Peter Loshin

来源:51CTO