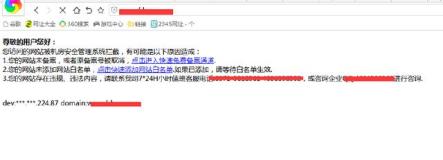

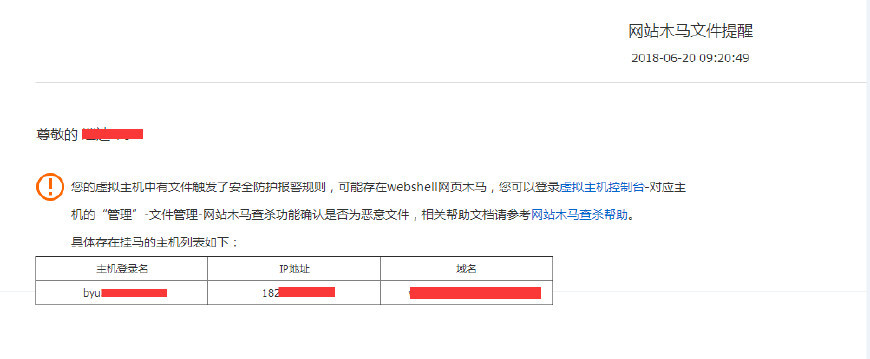

早上刚上班就有新客户咨询我们Sinesafe安全公司反映说收到一条阿里云的短信过来,内容为:网站木马文件提醒018-06-20 09:20:49尊敬的***网:您的虚拟主机中有文件触发了安全防护报警规则,可能存在webshell网页木马,您可以登录虚拟主机控制台-对应主机的"管理"文件管理-网站木马查杀功能确认是否为恶意文件,相关帮助文档请参考网站木马查杀帮助。具体存在挂马的主机列表如下:IP地址域名 webshell网页木马

webshell网页木马

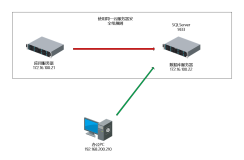

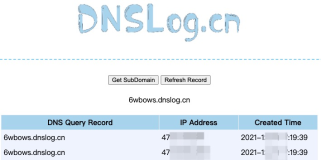

一、什么是网站后门文件webshell网页木马呢?其实网站webshel网页木马l就是一个asp脚本或php脚本木马后门,黑客在入侵了一个网站后,常常会在将这些 asp或php木马后门文件放置在网站服务器的web目录中,与正常的网页文件混在一起。然后黑客就可以用web的方式,通过asp或php木马后门控制网站服务器,包括上传下载编辑以及篡改网站文件代码、查看数据库、执行任意程序命令拿到服务器权限等。阿里云的主机管理控制台中的提示图:

阿里云控制台提示存在网站后门文件

阿里云控制台提示存在网站后门文件

二、网站后门文件webshell网页木马是如何出现的呢?1)通过网站自身的程序漏洞如上传图片功能或留言功能,本身网站的程序用的就是开源的,而且还是经过网站开发公司在这个开源程序基础进行的二次开发,而且网站本身就留了后门,因为开源的程序作者不是傻瓜,肯定有利益可突的。

2)黑客通过sql注入获取管理员的后台密码,登陆到后台系统,利用后台的管理工具向配置文件写入WebShell木马,或者黑客私自添加上传类型,允许脚本程序类似asp、php的格式的文件上传。

3)利用后台功能的数据库备份与恢复功能获取webshell。如备份时候把备份文件的后缀改成asp。或者后台有mysql数据查询功能,黑客可以通过执行select..in To outfile 查询输出php文件,然后通过把代码插入到mysql,从而导致生成了webshell的木马。

4)服务器里其他站点被攻击牵扯到自己的站点被跨目录上传了网站木马,或者服务器上还搭载了ftp服务器,ftp服务器被攻击了,然后被注入了webshell的木马,然后网站系统也被感染了。

5)黑客直接攻击拿到了服务器权限,如果黑客利用溢出漏洞或其他的系统漏洞攻击了服务器,那么黑客获取了其服务器的管理员权限,就可以在任意网站站点目录里上传webshell木马文件。

网站后门文件

网站后门文件

三、如何防止系统被上传WebShell网页木马?1 )网站服务器方面,开启系统自带的防火墙,增强管理员账户密码强度等,更改远程桌面端口,定期更新服务器补丁和杀毒软件。

2)定期的更新服务器系统漏洞(windows 2008 2012、linux centos系统),网站系统升级,尽量不适用第三方的API插件代码。

3)如果自己对程序代码不是太了解的话,建议找网站安全公司去修复网站的漏洞,以及代码的安全检测与木马后门清除,国内推荐SINE安全公司、绿盟安全公司、启明星辰等的网站安全公司,做深入的网站安全服务,来保障网站的安全稳定运行,防止网站被挂马之类的安全问题。

4)尽量不要把网站的后台用户的密码设置的太简单化,要符合10到18位的大小写字母+数字+符号组合。

5)网站后台管理的路径一定不能用默认的admin或guanli或manage 或文件名为admin.asp的路径去访问。

6)服务器的基础安全设置必须要详细的做好,端口的安全策略,注册表安全,底层系统的安全加固,否则服务器不安全,网站再安全也没用。

专注于安全领域 解决网站安全 解决网站被黑 网站被挂马 网站被篡改 网站安全、服务器安全提供商-www.sinesafe.com --专门解决其他人解决不了的网站安全问题.